实验概览

Google Cloud Virtual Private Cloud (VPC) 为 Compute Engine 虚拟机 (VM) 实例、Kubernetes Engine 容器和 App Engine 柔性环境提供网络功能。换句话说,没有 VPC 网络,您就无法创建虚拟机实例、容器和 App Engine 应用。因此,每个 Google Cloud 项目都有一个默认网络,让您可以开始工作。

VPC 网络可视为类似于物理网络,区别是前者在 Google Cloud 中进行了虚拟化。VPC 网络是一种全球性资源,它由数据中心内的一系列区域级虚拟子网组成,所有子网通过全球广域网 (WAN) 连接。在 Google Cloud 中,VPC 网络在逻辑上彼此隔离。

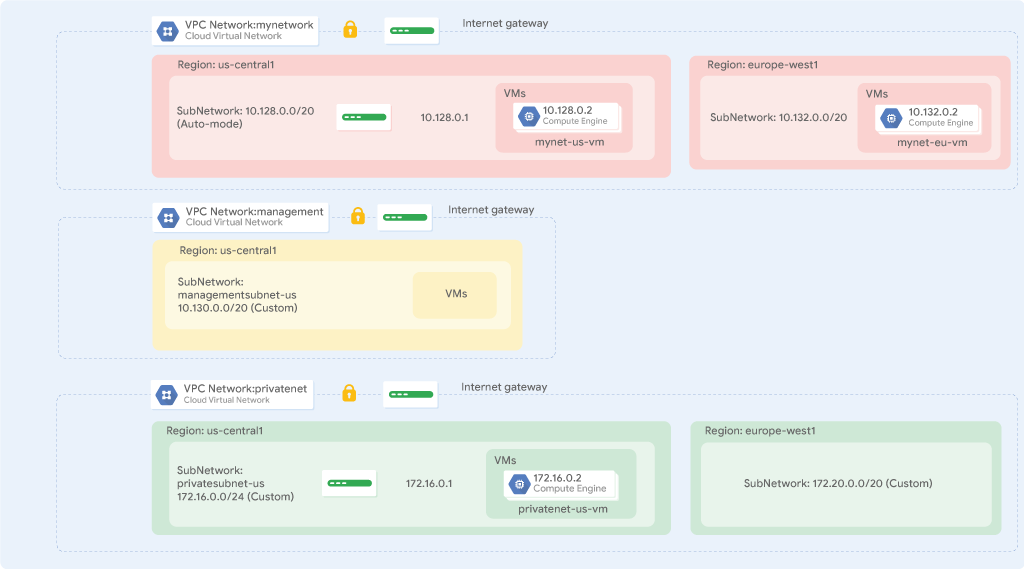

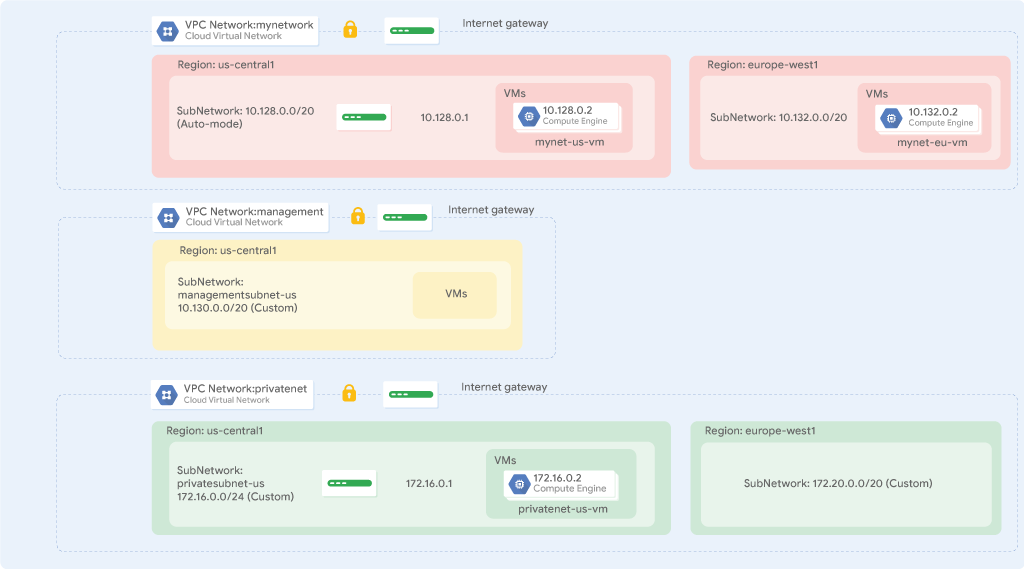

在本实验中,您将创建一个具有防火墙规则和两个虚拟机实例的自动模式 VPC 网络。然后,您要将该自动模式网络转换为自定义模式网络,并创建其他自定义模式网络,如下面的示例网络图所示。您还将测试网络间的连接。

实验目标

在本实验中,您将学习如何执行以下任务:

- 探索默认 VPC 网络

- 创建一个具有防火墙规则的自动模式网络

- 将自动模式网络转换为自定义模式网络

- 创建具有防火墙规则的自定义模式 VPC 网络

- 使用 Compute Engine 创建虚拟机实例

- 探索 VPC 网络之间虚拟机实例的连接

设置和要求

对于每个实验,您都会免费获得一个新的 Google Cloud 项目及一组资源,它们都有固定的使用时限。

-

点击开始实验按钮。如果该实验需要付费,系统会打开一个弹出式窗口供您选择付款方式。左侧是实验详细信息面板,其中包含以下各项:

-

打开 Google Cloud 控制台按钮

- 剩余时间

- 进行该实验时必须使用的临时凭据

- 帮助您逐步完成本实验所需的其他信息(如果需要)

-

点击打开 Google Cloud 控制台(如果您使用的是 Chrome 浏览器,请右键点击并选择在无痕式窗口中打开链接)。

该实验会启动资源并打开另一个标签页,显示登录页面。

提示:将这些标签页安排在不同的窗口中,并排显示。

注意:如果您看见选择账号对话框,请点击使用其他账号。

-

如有必要,请复制下方的用户名,然后将其粘贴到登录对话框中。

{{{user_0.username | "<用户名>"}}}

您也可以在实验详细信息面板中找到用户名。

-

点击下一步。

-

复制下面的密码,然后将其粘贴到欢迎对话框中。

{{{user_0.password | "<密码>"}}}

您也可以在实验详细信息面板中找到密码。

-

点击下一步。

重要提示:您必须使用实验提供的凭据。请勿使用您的 Google Cloud 账号凭据。

注意:在本实验中使用您自己的 Google Cloud 账号可能会产生额外费用。

-

继续在后续页面中点击以完成相应操作:

- 接受条款及条件。

- 由于这是临时账号,请勿添加账号恢复选项或双重验证。

- 请勿注册免费试用。

片刻之后,系统会在此标签页中打开 Google Cloud 控制台。

注意:如需查看列有 Google Cloud 产品和服务的菜单,请点击左上角的导航菜单,或在搜索字段中输入服务或产品的名称。

任务 1. 探索默认网络

每个 Google Cloud 项目都有一个默认网络,包含子网、路由和防火墙规则。

查看子网

默认网络在每个 Google Cloud 区域中都有一个子网。

- 在 Google Cloud 控制台的导航菜单 (

) 中,依次点击 VPC 网络 > VPC 网络。

) 中,依次点击 VPC 网络 > VPC 网络。

- 请注意默认网络及其子网。

每个子网都与一个 Google Cloud 区域和一个私有 RFC 1918 CIDR 地址块相关联,用于其内部 IP 地址范围和网关。

查看路由

路由会指示虚拟机实例和 VPC 网络应如何将来自实例的流量发送到目的地,无论目的地是在网络内部还是 Google Cloud 外部。每个 VPC 网络都附带一些默认的路由,用于在其子网之间路由流量,以及将从符合条件的实例发出的流量发送到互联网。

-

在左侧窗格中,点击路由。

-

在网络下拉列表中,点击默认。

-

在区域下拉列表中,点击 。

-

点击查看。

请注意,每个子网都有一个路由,默认互联网网关 (0.0.0.0/0) 也有一个路由。

Google Cloud 会为您代管这些路由,不过您可以创建自定义静态路由,将一些数据包引向特定目的地。例如,您可以创建一条路由,将所有出站流量发送到配置为 NAT 网关的实例。

查看防火墙规则

每个 VPC 网络均实现了您可以进行配置的分布式虚拟防火墙。您可通过防火墙规则控制允许哪些数据包传送到哪些目的地。每个 VPC 网络都有两条隐式防火墙规则,用于禁止所有传入连接并允许所有传出连接。

删除防火墙规则

- 在左侧窗格中,点击防火墙政策。

- 从 VPC 防火墙规则中选择所有默认网络防火墙规则。

- 点击删除。

- 点击删除,确认删除防火墙规则。

删除默认网络

- 在导航菜单 (

) 中,点击 VPC 网络 > VPC 网络。

) 中,点击 VPC 网络 > VPC 网络。

- 选择默认网络。

- 点击删除 VPC 网络,然后输入 default。

- 再次点击删除,确认删除默认网络。

请等到网络被删除后再继续其他操作。

- 在左侧窗格中,点击路由。

您可以看到不存在路由。

- 在左侧窗格中,点击防火墙。

您可以看到不存在防火墙规则。

注意:没有 VPC 网络,就没有路由!

尝试创建虚拟机实例

验证如果没有 VPC 网络,便无法创建虚拟机实例。

- 在导航菜单中,点击 Compute Engine > 虚拟机实例。

- 点击创建实例。

- 接受默认值,然后点击创建。

网络标签页上显示错误。

-

点击转到问题。

在网络接口部分,留意网络接口下的没有可用网络错误。

-

点击取消。

注意:与预期的一样,没有 VPC 网络,您就无法创建虚拟机实例。

任务 2. 创建自动模式网络

您的任务是创建具有两个虚拟机实例的自动模式网络。自动模式网络可以在每个区域中自动创建子网,因此设置和使用起来很方便。但是,您无法完全控制在 VPC 网络中创建的子网,包括所用的区域和 IP 地址范围。

请根据需要阅读 Google VPC 文档,了解选择自动模式网络的更多注意事项。当前假定您使用自动模式网络进行原型设计。

启用必要的 API

- 在 Cloud Shell 终端中,使用

gcloud 启用实验中要用到的服务:

gcloud services enable \

iap.googleapis.com \

networkmanagement.googleapis.com

创建一个具有防火墙规则的自动模式 VPC 网络

- 在导航菜单 (

) 中,点击 VPC 网络 > VPC 网络。

) 中,点击 VPC 网络 > VPC 网络。

- 点击创建 VPC 网络。

- 对于名称,输入 mynetwork

- 对于子网创建模式,点击自动。

自动模式网络会自动在每个区域中创建子网。

- 对于防火墙规则,选择所有可用规则。

这些是与默认网络中相同的标准防火墙规则。系统还会显示 deny-all-ingress 和 allow-all-egress 规则,但您无法选择或停用它们,因为它们是隐式规则。这两条规则的优先级较低(整数越大,表示优先级越低),因此系统会优先考虑允许 ICMP、自定义、RDP 和 SSH 的规则。

-

点击创建。

-

新网络创建好后,依次点击 mynetwork > 子网。记下 和 中子网的 IP 地址范围。

注意:如果删除了默认网络,您可以像刚才那样通过创建自动模式网络来快速重建该网络。

添加 IAP 防火墙规则

-

创建 VPC 后,请依次前往 VPC 网络 > 防火墙。

-

点击创建防火墙规则。

-

输入以下详细信息:

-

点击创建。

在“”中创建一个虚拟机实例

在 区域中创建一个虚拟机实例。选择区域和可用区后,系统会据此确定子网,并从子网的 IP 地址范围中分配内部 IP 地址。

-

在导航菜单 ( ) 中,点击 Compute Engine > 虚拟机实例。

) 中,点击 Compute Engine > 虚拟机实例。

-

点击创建实例。

-

指定下列设置:

| 属性 |

值(按照说明输入值或选择选项) |

| 名称 |

mynet-us-vm |

| 区域 |

|

| 可用区 |

|

-

对于系列,选择 E2。

-

对于机器类型,选择 e2-medium(2 个 vCPU、4 GB 内存)。

-

点击操作系统和存储空间。

-

如果显示的映像不是 Debian GNU/Linux 12 (bookworm),请点击更改,选择 Debian GNU/Linux 12 (bookworm),然后点击选择。

-

点击网络。

-

对于网络标记,输入 iap-gce

-

点击创建。

在“”中创建一个虚拟机实例

在“”区域中创建一个虚拟机实例。

-

点击创建实例。

-

指定下列设置:

| 属性 |

值(按照说明输入值或选择选项) |

| 名称 |

mynet-notus-vm |

| 区域 |

|

| 可用区 |

|

-

对于系列,选择 E2。

-

对于机器类型,选择 e2-medium(2 个 vCPU、4 GB 内存)。

-

点击操作系统和存储空间。

-

如果显示的映像不是 Debian GNU/Linux 12 (bookworm),请点击更改,选择 Debian GNU/Linux 12 (bookworm),然后点击选择。

-

点击网络。

-

对于网络标记,输入 iap-gce

-

点击创建。

注意:这两个虚拟机实例的外部 IP 地址都是临时的。如果实例停止,则分配给该实例的任何临时外部 IP 地址都将被释放回常规 Compute Engine 池,供其他项目使用。

当已停止的实例再次启动时,系统会向该实例分配一个新的临时外部 IP 地址。或者,您可以预留一个静态外部 IP 地址,将该地址无限期地分配给您的项目,直到您明确将其释放。

验证虚拟机实例的连接

为 mynetwork 创建的防火墙规则允许来自 mynetwork 内部(内部 IP)和网络外部(外部 IP)的入站 SSH 和 ICMP 流量。

- 在导航菜单中,点击 Compute Engine > 虚拟机实例。

注意 mynet-notus-vm 的外部和内部 IP 地址。

- 如需通过 SSH 连接至 mynet-us-vm 虚拟机实例,请运行以下命令:

gcloud compute ssh mynet-us-vm \

--zone={{{ project_0.default_zone | Zone 1}}} \

--tunnel-through-iap

当系统询问您是否要继续时,请输入 Y。

若系统提示您输入口令,请按 ENTER 键以将该口令留空,然后再次按 ENTER 键。

注意:您可以使用 SSH,因为 allow-ssh 防火墙规则允许通过 tcp:22 从任何地方 (0.0.0.0/0) 传入流量。SSH 连接之所以能够无缝运行,是因为 Compute Engine 会为您生成一个 SSH 密钥并将其存储在以下某个位置:

- 默认情况下,Compute Engine 会将生成的密钥添加到项目或实例元数据中。

- 如果您的账号配置为使用 OS Login,Compute Engine 会将生成的密钥与您的用户账号一起存储。

重要提示:只有在允许元数据更新并将其传播到实例的情况下,SSH 访问才能正常工作。如果元数据更新被阻止(例如,由于政策或配置错误),那么即使防火墙规则允许端口 22,SSH 访问也可能会失败。

或者,您可以通过创建 SSH 密钥和修改 SSH 公钥元数据来控制对 Linux 实例的访问权限。

- 如需测试是否能够连接到 mynet-notus-vm 的内部 IP,请运行以下命令(替换 mynet-notus-vm 的内部 IP):

ping -c 3 <在此处输入 mynet-notus-vm 的内部 IP>

根据 allow-custom 防火墙规则,您可以 ping mynet-notus-vm 的内部 IP。

- 如需测试是否能够连接到 mynet-notus-vm 的外部 IP,请运行以下命令(替换 mynet-notus-vm 的外部 IP):

ping -c 3 <Enter mynet-notus-vm's external IP here>

- 输入命令

exit 以退出 SSH 会话并返回到 Cloud Shell。

注意:您可以按预期通过 SSH 访问 mynet-us-vm 并 ping 通 mynet-notus-vm 的内部和外部 IP 地址。或者,您也可以通过 SSH 访问 mynet-notus-vm 并 ping mynet-notus-vm 的内部和外部 IP 地址,同样可以 ping 通。

将网络转换为自定义模式网络

到目前为止,自动模式网络运行良好,但您需要将其转换为自定义模式网络,以确保有可用的新区域时不会自动创建新的子网。自动创建的新子网可能会使用与手动创建的子网或静态路由所用 IP 重叠的 IP 地址,或者可能会干扰整体网络规划。

- 在导航菜单 (

) 中,点击 VPC 网络 > VPC 网络。

) 中,点击 VPC 网络 > VPC 网络。

- 点击 mynetwork 打开网络详细信息。

- 点击修改。

- 对于子网创建模式,选择自定义。

- 点击保存。

- 返回 VPC 网络页面。

等待 mynetwork 的模式转变为自定义。

您可以在等待时点击刷新。

点击“检查我的进度”,验证已完成以下目标:

创建 VPC 网络和虚拟机实例

注意:将自动模式网络转换为自定义模式网络非常简单,这会让您拥有更高的灵活性。建议您在生产环境中使用自定义模式网络。

任务 3. 创建自定义模式网络

您的任务是再创建两个自定义网络:managementnet 和 privatenet,以及允许 SSH、ICMP 和 RDP 入站流量的防火墙规则和虚拟机实例,如本示例图所示 (vm-appliance 除外):

请注意,这些网络的 IP CIDR 范围不重叠。这样您便能在网络间设置 VPC 对等互连等机制。如果您指定的 IP CIDR 范围与本地网络不同,您甚至可以使用 VPN 或 Cloud Interconnect 配置混合连接。

创建 managementnet 网络

使用 Cloud 控制台创建 managementnet 网络。

-

在 Google Cloud 控制台的导航菜单 ( ) 中,依次点击 VPC 网络 > VPC 网络。

) 中,依次点击 VPC 网络 > VPC 网络。

-

点击创建 VPC 网络。

-

对于名称,输入 managementnet

-

对于子网创建模式,点击自定义。

-

指定以下信息,其他设置则保留默认值:

| 属性 |

值(按照说明输入值或选择选项) |

| 名称 |

managementsubnet-us |

| 区域 |

|

| IPv4 范围 |

10.240.0.0/20 |

-

点击完成。

-

点击等效命令行。

这些命令说明可以使用 gcloud 命令行创建网络和子网。您将使用这些带有类似参数的命令创建 privatenet 网络。

-

点击关闭。

-

点击创建。

创建 privatenet 网络

使用 gcloud 命令行创建 privatenet 网络。

- 在 Google Cloud 控制台中,点击激活 Cloud Shell (

)。

)。

- 如果出现提示,点击继续。

- 如需创建 privatenet 网络,请运行以下命令。出现提示时,点击授权。

gcloud compute networks create privatenet --subnet-mode=custom

- 如需创建 privatesubnet-us 子网,请运行以下命令:

gcloud compute networks subnets create privatesubnet-us --network=privatenet --region={{{project_0.default_region|Region 1}}} --range=172.16.0.0/24

- 如需创建 privatesubnet-notus 子网,请运行以下命令:

gcloud compute networks subnets create privatesubnet-notus --network=privatenet --region={{{project_0.default_region_2|Region 2}}} --range=172.20.0.0/20

- 如需列出可用的 VPC 网络,请运行以下命令:

gcloud compute networks list

输出应如下所示:

NAME: managementnet

SUBNET_MODE: CUSTOM

BGP_ROUTING_MODE: REGIONAL

IPV4_RANGE:

GATEWAY_IPV4:

NAME: mynetwork

SUBNET_MODE: CUSTOM

BGP_ROUTING_MODE: REGIONAL

IPV4_RANGE:

GATEWAY_IPV4:

NAME: privatenet

SUBNET_MODE: CUSTOM

BGP_ROUTING_MODE: REGIONAL

IPV4_RANGE:

GATEWAY_IPV4:

- 如需列出可用的 VPC 子网(按 VPC 网络排序),请运行以下命令:

gcloud compute networks subnets list --sort-by=NETWORK

注意:managementnet 和 privatenet 网络属于自定义模式网络,因此其子网均为您创建的子网。mynetwork 也是自定义模式网络,但它最初是自动模式网络,因此在每个区域中都有子网。

- 在 Google Cloud 控制台的导航菜单 (

) 中,依次点击 VPC 网络 > VPC 网络。

) 中,依次点击 VPC 网络 > VPC 网络。

验证 Cloud 控制台中列出的网络和子网相同。

为 managementnet 创建防火墙规则

创建防火墙规则,以允许 SSH、ICMP 和 RDP 入站流量传入到 managementnet 网络的虚拟机实例。

-

在 Google Cloud 控制台的导航菜单 ( ) 中,依次点击 VPC 网络 > 防火墙。

) 中,依次点击 VPC 网络 > 防火墙。

-

点击创建防火墙规则。

-

指定以下内容,将其他设置保留默认值:

| 属性 |

值(按照说明输入值或选择选项) |

| 名称 |

managementnet-allow-icmp-ssh-rdp |

| 网络 |

managementnet |

| 目标 |

网络中的所有实例 |

| 来源过滤条件 |

IPv4 范围 |

| 来源 IPv4 范围 |

0.0.0.0/0 |

| 协议和端口 |

指定的协议和端口 |

注意:确保在来源 IPv4 范围中包含 /0,以指定所有网络。

-

选择 tcp,并指定端口 22 和 3389。

-

选择其他协议,并指定 icmp 协议。

-

点击等效命令行。

这些命令说明也可以使用 gcloud 命令行创建防火墙规则。您将使用这些带有类似参数的命令创建 privatenet 的防火墙规则。

-

点击关闭。

-

点击创建。

为 privatenet 创建防火墙规则

使用 gcloud 命令行为 privatenet 网络创建防火墙规则。

- 返回 Cloud Shell。如有必要,点击激活 Cloud Shell (

)。

)。

- 如需创建 privatenet-allow-icmp-ssh-rdp 防火墙规则,请运行以下命令:

gcloud compute firewall-rules create privatenet-allow-icmp-ssh-rdp --direction=INGRESS --priority=1000 --network=privatenet --action=ALLOW --rules=icmp,tcp:22,tcp:3389 --source-ranges=0.0.0.0/0

输出应如下所示:

NAME: privatenet-allow-icmp-ssh-rdp

NETWORK: privatenet

DIRECTION: INGRESS

PRIORITY: 1000

ALLOW: icmp,tcp:22,tcp:3389

DENY:

DISABLED: False

- 如需列出所有防火墙规则(按 VPC 网络排序),请运行以下命令:

gcloud compute firewall-rules list --sort-by=NETWORK

输出应如下所示:

NAME: managementnet-allow-icmp-ssh-rdp

NETWORK: managementnet

DIRECTION: INGRESS

PRIORITY: 1000

ALLOW: tcp:22,tcp:3389,icmp

DENY:

DISABLED: False

NAME: mynetwork-allow-custom

NETWORK: mynetwork

DIRECTION: INGRESS

PRIORITY: 65534

ALLOW: all

DENY:

DISABLED: False

NAME: mynetwork-allow-icmp

NETWORK: mynetwork

DIRECTION: INGRESS

PRIORITY: 65534

ALLOW: icmp

DENY:

DISABLED: False

NAME: mynetwork-allow-rdp

NETWORK: mynetwork

DIRECTION: INGRESS

PRIORITY: 65534

ALLOW: tcp:3389

DENY:

DISABLED: False

NAME: mynetwork-allow-ssh

NETWORK: mynetwork

DIRECTION: INGRESS

PRIORITY: 65534

ALLOW: tcp:22

DENY:

DISABLED: False

NAME: privatenet-allow-icmp-ssh-rdp

NETWORK: privatenet

DIRECTION: INGRESS

PRIORITY: 1000

ALLOW: icmp,tcp:22,tcp:3389

DENY:

DISABLED: False

系统已为您创建 mynetwork 网络的防火墙规则。您可以在一条防火墙规则中定义多个协议和端口(privatenet 和 managementnet),也可以在多条规则(默认和 mynetwork)中指定这些协议和端口。

- 在 Cloud 控制台的导航菜单 (

) 中,点击 VPC 网络 > 防火墙。

) 中,点击 VPC 网络 > 防火墙。

验证 Cloud 控制台中列出了相同的防火墙规则。

点击“检查我的进度”以验证是否完成了以下目标:

创建具有防火墙规则的自定义模式 VPC 网络

接下来创建两个虚拟机实例:

-

managementsubnet-us 中的 managementnet-us-vm

-

privatesubnet-us 中的 privatenet-us-vm

创建 managementnet-us-vm 实例

使用 Cloud 控制台创建 managementnet-us-vm 实例。

-

在 Google Cloud 控制台的导航菜单 ( ) 中,依次点击 Compute Engine > 虚拟机实例。

) 中,依次点击 Compute Engine > 虚拟机实例。

-

点击创建实例。

-

指定以下信息,其他设置则保留默认值:

| 属性 |

值(按照说明输入值或选择选项) |

| 名称 |

managementnet-us-vm |

| 区域 |

|

| 可用区 |

|

| 系列 |

E2 |

| 机器类型 |

e2-micro(2 个 vCPU、1 个核心、1 GB 内存) |

| 启动磁盘 |

Debian GNU/Linux 12 (bookworm) |

-

点击网络。

-

对于网络接口,点击下拉箭头进行修改。

-

指定以下信息,其他设置则保留默认值:

| 属性 |

值(按照说明输入值或选择选项) |

| 网络 |

managementnet |

| 子网 |

managementsubnet-us |

注意:可供选择的子网仅限于选定区域中的子网。

-

点击完成。

-

点击等效代码。

这说明也可以使用 gcloud 命令行创建虚拟机实例。您将使用这些带有类似参数的命令创建 privatenet-us-vm 实例。

-

点击创建。

创建 privatenet-us-vm 实例

使用 gcloud 命令行创建 privatenet-us-vm 实例。

- 返回 Cloud Shell。如有必要,点击激活 Cloud Shell (

)。

)。

- 如需创建 privatenet-us-vm 实例,请运行以下命令:

gcloud compute instances create privatenet-us-vm --zone={{{project_0.default_zone|Zone 1}}} --machine-type=e2-micro --subnet=privatesubnet-us --image-family=debian-12 --image-project=debian-cloud --boot-disk-size=10GB --boot-disk-type=pd-standard --boot-disk-device-name=privatenet-us-vm

- 如需列出所有虚拟机实例(按可用区排序),请运行以下命令:

gcloud compute instances list --sort-by=ZONE

- 在 Cloud 控制台的导航菜单 (

) 中,依次点击 Compute Engine > 虚拟机实例。

) 中,依次点击 Compute Engine > 虚拟机实例。

验证 Cloud 控制台中列出了虚拟机实例。

-

对于列,选择可用区。

中有三个实例, 中有一个实例。不过,这些实例分布在三个 VPC 网络(managementnet、mynetwork 和 privatenet)中,而且所在的可用区和网络均不同。在下一个任务中,您将探索这对于内部连接的影响。

点击“检查我的进度”,验证已完成以下目标:

创建虚拟机实例

注意:您可以通过点击内部 IP 列的 nic0 链接来探索每个虚拟机实例的更多网络信息。出现的网络接口详细信息页面将显示子网、IP CIDR 范围、防火墙规则和应用于实例的路由以及其他网络分析。

任务 4. 探索网络间的连接情况

探索虚拟机实例之间的连接情况。具体来说,对比虚拟机实例位于同一可用区与位于同一 VPC 网络中的效果。

Ping 外部 IP 地址

Ping 这些虚拟机实例的外部 IP 地址,以确定是否可以从公共互联网访问这些实例。

- 在 Google Cloud 控制台的导航菜单中,依次点击 Compute Engine > 虚拟机实例。

记下 mynet-notus-vm、managementnet-us-vm 和 privatenet-us-vm 的外部 IP 地址。

- 如需通过 SSH 连接至 mynet-us-vm 虚拟机实例,请运行以下命令:

gcloud compute ssh mynet-us-vm \

--zone={{{ project_0.default_zone | Zone 1}}} \

--tunnel-through-iap

- 如需测试是否能够连接到 mynet-notus-vm 的外部 IP,请运行以下命令(替换 mynet-notus-vm 的外部 IP):

ping -c 3 <在此处输入 mynet-notus-vm 的外部 IP>

应该能够 ping 通。

- 如需测试是否能够连接到 managementnet-us-vm 的外部 IP,请运行以下命令(替换 managementnet-us-vm 的外部 IP):

ping -c 3 <在此处输入 managementnet-us-vm 的外部 IP>

应该能够 ping 通。

- 如需测试是否能够连接到 privatenet-us-vm 的外部 IP,请运行以下命令(替换 privatenet-us-vm 的外部 IP):

ping -c 3 <在此处输入 privatenet-us-vm 的外部 IP>

应该能够 ping 通。

注意:您可以 ping 通所有虚拟机实例的外部 IP 地址,即使它们位于其他可用区或 VPC 网络中也是如此。这就证明了对这些实例的公共访问权限仅由您先前建立的 ICMP 防火墙规则控制。

Ping 内部 IP 地址

Ping 虚拟机实例的内部 IP 地址,以确定是否可以从 VPC 网络内访问这些实例。

- 在 Cloud 控制台的导航菜单中,依次点击 Compute Engine > 虚拟机实例。

记下 mynet-notus-vm、managementnet-us-vm 和 privatenet-us-vm 的内部 IP 地址。

- 返回 mynet-us-vm 的 SSH 会话。

- 如需测试是否能够连接到 mynet-notus-vm 的内部 IP,请运行以下命令(替换 mynet-notus-vm 的内部 IP):

ping -c 3 <在此处输入 mynet-notus-vm 的内部 IP>

注意:您可以 ping 通 mynet-notus-vm 的内部 IP 地址,因为它与 ping 操作的来源 (mynet-us-vm) 位于同一个 VPC 网络中,尽管这两个虚拟机实例位于不同的可用区、区域和大陆。

- 如需测试是否能够连接到 managementnet-us-vm 的内部 IP,请运行以下命令(替换 managementnet-us-vm 的内部 IP):

ping -c 3 <在此处输入 managementnet-us-vm的内部 IP>

注意:应该无法 ping 通,100% 的丢包率表明了这一点。

- 如需测试是否能够连接到 privatenet-us-vm 的内部 IP,请运行以下命令(替换 privatenet-us-vm 的内部 IP):

ping -c 3 <在此处输入 privatenet-us-vm 的内部 IP>

注意:应该也无法 ping 通,100% 的丢包率表明了这一点。您无法 ping 通 managementnet-us-vm 和 privatenet-us-vm 的内部 IP地址,因为它们与 ping 操作的来源 (mynet-us-vm) 位于不同的 VPC 网络中,尽管它们位于同一可用区中。

任务 5. 实验回顾

在本实验中,您探索了默认网络,并确定了没有 VPC 网络就无法创建虚拟机实例。因此,您创建了一个具有子网、路由、防火墙规则和两个虚拟机实例的新自动模式 VPC 网络,并测试了这两个虚拟机实例的连接情况。由于不建议在生产环境中使用自动模式网络,您将自动模式网络转换成了自定义模式网络。

接着,您又使用 Cloud 控制台和 gcloud 命令行创建了另外两个自定义模式 VPC 网络,它们都具有防火墙规则和虚拟机实例。然后,您测试了 VPC 网络间的连接,结果为:ping 外部 IP 地址时可以 ping 通;但 ping 内部 IP 地址时无法 ping 通。

默认情况下,VPC 网络是隔离的专用网络网域。因此,除非您设置 VPC 对等互连或 VPN 等机制,否则无法在网络之间使用内部 IP 地址通信。

结束实验

完成实验后,请点击结束实验。Google Skills 会移除您使用过的资源并为您清理账号。

系统会提示您为实验体验评分。请选择相应的评分星级,输入评论,然后点击提交。

星级的含义如下:

- 1 颗星 = 非常不满意

- 2 颗星 = 不满意

- 3 颗星 = 一般

- 4 颗星 = 满意

- 5 颗星 = 非常满意

如果您不想提供反馈,可以关闭该对话框。

如果要留言反馈、提出建议或做出更正,请使用支持标签页。

版权所有 2026 Google LLC 保留所有权利。Google 和 Google 徽标是 Google LLC 的商标。其他所有公司名称和产品名称可能是其各自相关公司的商标。

) 中,依次点击 VPC 网络 > VPC 网络。

) 中,依次点击 VPC 网络 > VPC 网络。 ) 中,点击 VPC 网络 > VPC 网络。

) 中,点击 VPC 网络 > VPC 网络。 ) 中,点击 VPC 网络 > VPC 网络。

) 中,点击 VPC 网络 > VPC 网络。

) 中,点击 VPC 网络 > VPC 网络。

) 中,点击 VPC 网络 > VPC 网络。

)。

)。 ) 中,依次点击 VPC 网络 > VPC 网络。

) 中,依次点击 VPC 网络 > VPC 网络。

)。

)。 ) 中,点击 VPC 网络 > 防火墙。

) 中,点击 VPC 网络 > 防火墙。

)。

)。 ) 中,依次点击 Compute Engine > 虚拟机实例。

) 中,依次点击 Compute Engine > 虚拟机实例。