Visão geral

A nuvem privada virtual (VPC) do Google Cloud oferece funcionalidade de rede para instâncias de máquina virtual (VM) do Compute Engine, contêineres do Kubernetes Engine e o ambiente flexível do App Engine. Ou seja, sem uma rede VPC, não é possível criar instâncias de VM, contêineres ou aplicativos do App Engine. Assim, cada projeto do Google Cloud tem uma rede padrão para você começar.

Pense em uma rede VPC como uma rede física, só que virtualizada dentro do Google Cloud. Ela é um recurso global que contém uma lista de sub-redes virtuais regionais em data centers, conectadas por uma rede global de longa distância (WAN). As redes VPC são isoladas logicamente umas das outras no Google Cloud.

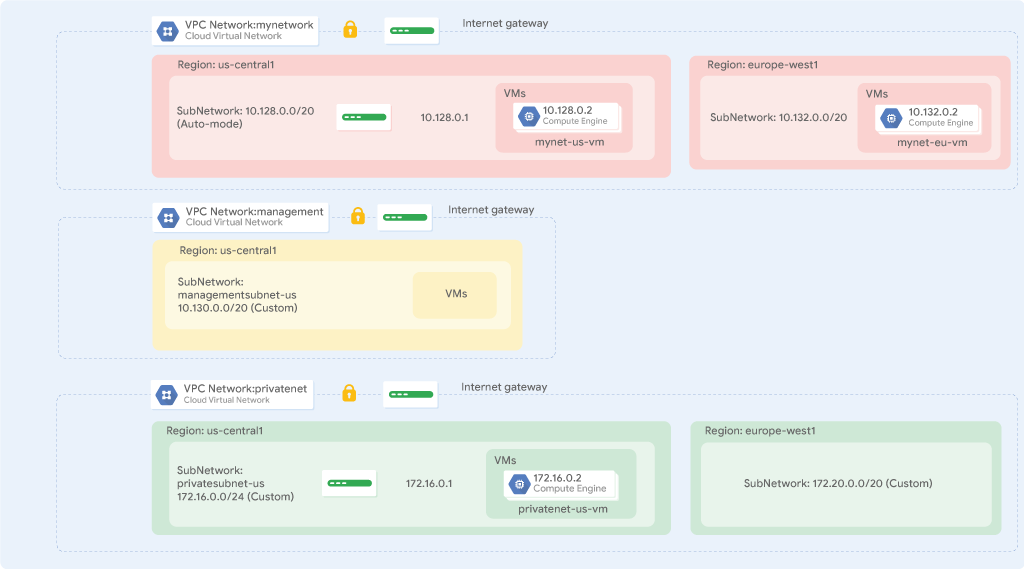

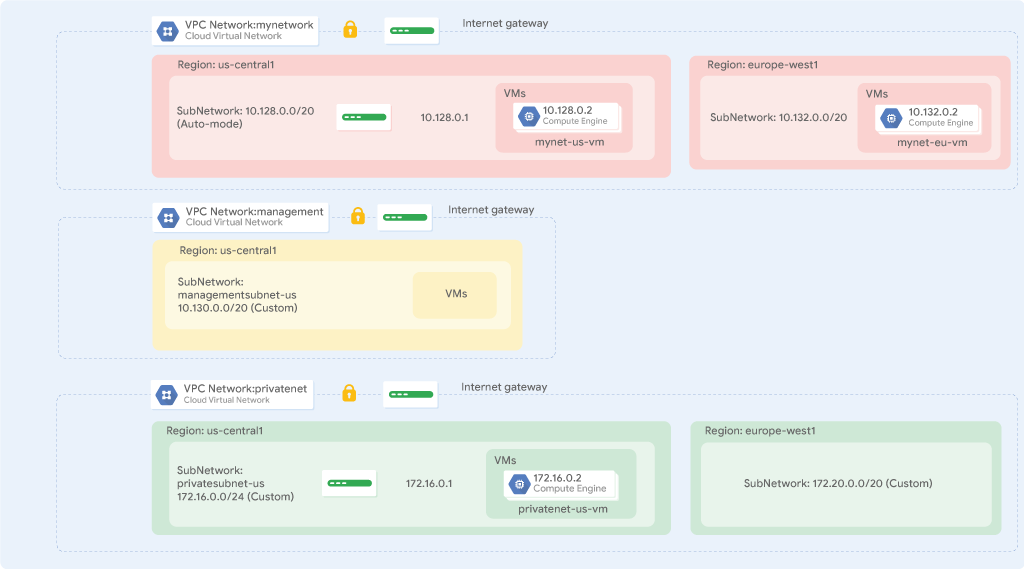

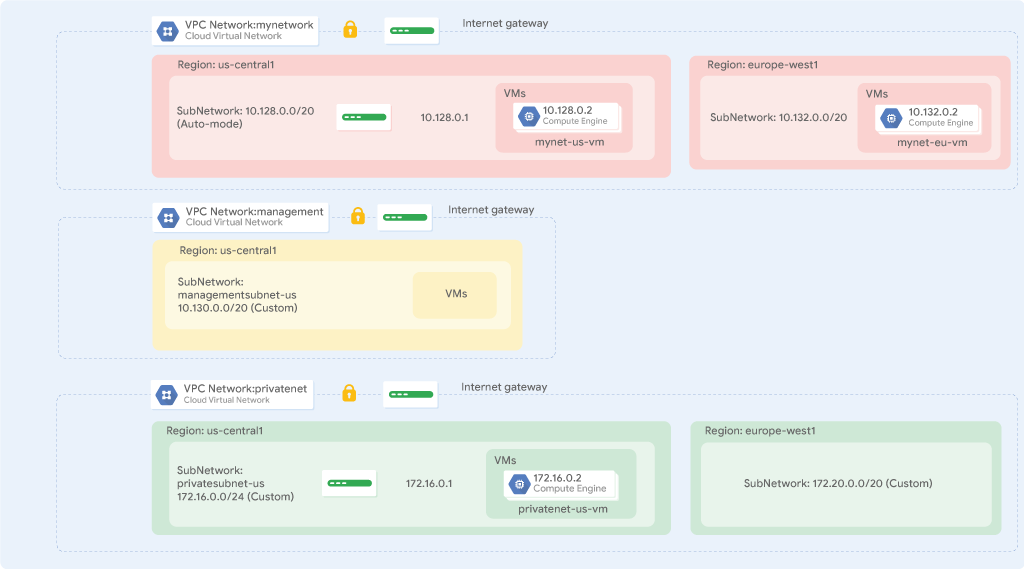

Neste laboratório, você vai criar uma rede VPC de modo automático com regras de firewall e duas instâncias de VM. Depois você a converterá em uma rede de modo personalizado e vai criar outras redes personalizadas, conforme mostrado no diagrama de rede abaixo. Você também vai testar a conectividade das redes.

Objetivos

Neste laboratório, você aprenderá a fazer o seguinte:

- Analisar a rede VPC padrão

- Criar uma rede de modo automático com regras de firewall

- Converter uma rede de modo automático em uma de modo personalizado

- Criar redes VPC de modo personalizado com regras de firewall

- Criar instâncias de VM usando o Compute Engine

- Analisar a conectividade das instâncias de VM em redes VPC

Configuração e requisitos

Para cada laboratório, você recebe um novo projeto do Google Cloud e um conjunto de recursos por um determinado período sem custo financeiro.

-

Clique no botão Começar o laboratório. Se for preciso pagar, você verá um pop-up para selecionar a forma de pagamento.

No painel Detalhes do laboratório à esquerda, você vai encontrar o seguinte:

- O botão Abrir console do Google Cloud

- O tempo restante

- As credenciais temporárias que você vai usar neste laboratório

- Outras informações, se forem necessárias

-

Se você estiver usando o navegador Chrome, clique em Abrir console do Google Cloud ou clique com o botão direito do mouse e selecione Abrir link em uma janela anônima.

O laboratório ativa os recursos e depois abre a página Fazer login em outra guia.

Dica: coloque as guias em janelas separadas lado a lado.

Observação: se aparecer a caixa de diálogo Escolher uma conta, clique em Usar outra conta.

-

Se necessário, copie o Nome de usuário abaixo e cole na caixa de diálogo Fazer login.

{{{user_0.username | "Nome de usuário"}}}

Você também encontra o Nome de usuário no painel Detalhes do laboratório.

-

Clique em Seguinte.

-

Copie a Senha abaixo e cole na caixa de diálogo de boas-vindas.

{{{user_0.password | "Senha"}}}

Você também encontra a Senha no painel Detalhes do laboratório.

-

Clique em Seguinte.

Importante: você precisa usar as credenciais fornecidas no laboratório, e não as da sua conta do Google Cloud.

Observação: se você usar sua própria conta do Google Cloud neste laboratório, é possível que receba cobranças adicionais.

-

Acesse as próximas páginas:

- Aceite os Termos e Condições.

- Não adicione opções de recuperação nem autenticação de dois fatores (porque essa é uma conta temporária).

- Não se inscreva em testes gratuitos.

Depois de alguns instantes, o console do Google Cloud será aberto nesta guia.

Observação: para acessar uma lista de produtos e serviços do Google Cloud, clique no Menu de navegação no canto superior esquerdo ou digite o nome do serviço ou produto no campo Pesquisar.

Tarefa 1: analisar a rede padrão

Cada projeto do Google Cloud tem uma rede padrão com sub-redes, rotas e regras de firewall.

Veja as sub-redes

A rede padrão tem uma sub-rede em cada região do Google Cloud.

- No console do Cloud, acesse o Menu de navegação (

) e clique em Rede VPC > Redes VPC.

) e clique em Rede VPC > Redes VPC.

- Encontre a rede padrão com as sub-redes.

Cada sub-rede está associada a uma região do Google Cloud e a um bloco privado CIDR RFC 1918 para o respectivo intervalo de endereços IP internos e um gateway.

Veja as rotas

As rotas informam às instâncias de VM e à rede VPC como enviar tráfego de uma instância para um destino, dentro da rede ou fora do Google Cloud. Cada rede VPC vem com algumas rotas padrão para rotear o tráfego entre as sub-redes e enviar o tráfego de instâncias qualificadas para a Internet.

-

No painel à esquerda, clique em Rotas.

-

Na lista suspensa Rede, clique em padrão.

-

Na lista suspensa Região, clique em .

-

Clique em Visualizar.

Existe uma rota para cada sub-rede e outra para o Gateway de Internet padrão (0.0.0.0/0).

Elas são gerenciadas para você, mas é possível criar rotas estáticas personalizadas para direcionar alguns pacotes a destinos específicos. Por exemplo, você pode criar uma rota que envie todo o tráfego de saída para uma instância configurada como um gateway NAT.

Veja as regras de firewall

Cada rede VPC implementa um firewall virtual distribuído que você pode configurar. As regras de firewall permitem controlar quais pacotes têm permissão para chegar até determinados destinos. Toda rede VPC tem duas regras de firewall implícitas que bloqueiam todas as conexões de entrada e permitem todas as conexões de saída.

-

No painel esquerdo, clique em Firewall.

Existem quatro regras de firewall de Entrada para a rede padrão:

- default-allow-icmp

- default-allow-rdp

- default-allow-ssh

- default-allow-internal

Essas regras de firewall permitem o tráfego de entrada ICMP, RDP e SSH de qualquer lugar (0.0.0.0/0) e todo o tráfego TCP, UDP e ICMP dentro da rede (10.128.0.0/9). As colunas Destinos, Filtros, Protocolos/portas e Ação explicam essas regras.

Excluir as regras de firewall

- No painel esquerdo, clique em Políticas de firewall.

- Em Regras de firewall da VPC, selecione todas as regras da rede padrão.

- Clique em Excluir.

- Clique em Excluir para confirmar a exclusão das regras de firewall.

Excluir a rede padrão

- No Menu de navegação (

), clique em Rede VPC > Redes VPC.

), clique em Rede VPC > Redes VPC.

- Selecione a rede padrão.

- Escolha Excluir rede VPC e digite padrão.

- Clique em Excluir para confirmar a exclusão da rede padrão.

Aguarde a rede ser excluída antes de continuar.

- No painel à esquerda, clique em Rotas.

Observe que não há rotas.

- No painel esquerdo, clique em Firewall.

Não há regras de firewall.

Observação: sem uma rede VPC, não há rotas.

Tente criar uma instância de VM

Não é possível criar uma instância de VM sem uma rede VPC.

- No menu de navegação, clique em Compute Engine > Instâncias de VM.

- Clique em Criar instância.

- Aceite os valores padrão e clique em Criar.

Um erro é mostrado na guia Rede.

-

Clique em Ver problemas.

Em Interfaces de rede, observe o erro Nenhuma rede disponível.

-

Clique em Cancelar.

Observação: como esperado, não é possível criar uma instância de VM sem uma rede VPC.

Tarefa 2: criar uma rede de modo automático

Sua tarefa é criar uma rede de modo automático com duas instâncias de VM. As redes de modo automático são fáceis de configurar e usar porque criam sub-redes automaticamente em cada região. No entanto, você não tem controle completo sobre as sub-redes criadas na rede VPC, incluindo as regiões e os intervalos de endereços IP usados.

Na documentação do Google VPC, você pode conferir mais detalhes sobre como escolher uma rede de modo automático. Mas, por enquanto, vamos presumir que você vai usar essa rede para prototipagem.

Ative as APIs necessárias

- No terminal do Cloud Shell, use a

gcloud para ativar os serviços usados no laboratório:

gcloud services enable \

iap.googleapis.com \

networkmanagement.googleapis.com

Crie uma rede VPC de modo automático com regras de firewall

- No Menu de navegação (

), clique em Rede VPC > Redes VPC.

), clique em Rede VPC > Redes VPC.

- Clique em Criar rede VPC.

- Em Nome, digite mynetwork.

- Em Modo de criação da sub-rede, clique em Automático.

As redes de modo automático criam sub-redes em cada região automaticamente.

- Em Regras de firewall, selecione todas as regras disponíveis.

Essas são as mesmas regras de firewall da rede padrão. As regras deny-all-ingress e allow-all-egress também são exibidas, mas não é possível selecioná-las ou desativá-las, porque elas são implícitas. Elas têm uma Prioridade mais baixa, o que é indicado pelos números inteiros mais altos, para que as regras allow ICMP, custom, RDP e SSH sejam consideradas primeiro.

-

Clique em Criar.

-

Quando a nova rede estiver pronta, clique em mynetwork > Sub-redes. Anote o intervalo de endereços IP das sub-redes em e .

Observação: se você excluir a rede padrão, poderá recuperá-la rapidamente criando uma rede de modo automático, como acabou de fazer.

Adicionar regra de firewall do IAP

-

Depois que a VPC for criada, acesse Rede VPC > Firewall.

-

Clique em Criar regra de firewall.

-

Digite os seguintes detalhes:

-

Nome: allow-iap-ssh

-

Rede: mynetwork

-

Prioridade: 1000

-

Direção do tráfego: entrada

-

Ação na correspondência: permitir

-

Destinos: tags de destino especificadas

-

Tags de destino: iap-gce

-

Filtro de origem: intervalos IPv4

-

Intervalos de IPs de origem: 35.235.240.0/20

-

Protocolos e portas: marque "Portas e protocolos especificados" e digite:

tcp:22

-

Clique em Criar.

Crie uma instância de VM em

Crie uma instância de VM na região . Selecionar uma região e uma zona determina a sub-rede e atribui o endereço IP interno do intervalo de endereços IP da sub-rede.

-

No Menu de navegação ( ), clique em Compute Engine > Instâncias de VM.

), clique em Compute Engine > Instâncias de VM.

-

Selecione Criar instância.

-

Especifique o seguinte:

| Propriedade |

Valor (digite o valor ou selecione a opção conforme especificado) |

| Nome |

mynet-us-vm |

| Região |

|

| Zona |

|

-

Em Série, selecione E2.

-

Em Tipo de máquina, selecione e2-medium (2 vCPU, 4 GB de memória).

-

Clique em SO e armazenamento.

-

Se a Imagem mostrada não for Debian GNU/Linux 12 (bookworm), clique em Alterar, selecione Debian GNU/Linux 12 (bookworm) e clique em Selecionar.

-

Clique em Rede.

-

Em Tags de rede, digite iap-gce.

-

Clique em Criar.

Crie uma instância de VM em

Crie uma instância de VM na região .

-

Clique em Criar instância.

-

Especifique o seguinte:

| Propriedade |

Valor (digite o valor ou selecione a opção conforme especificado) |

| Nome |

mynet-notus-vm |

| Região |

|

| Zona |

|

-

Em Série, selecione E2.

-

Em Tipo de máquina, selecione e2-medium (2 vCPU, 4 GB de memória).

-

Clique em SO e armazenamento.

-

Se a Imagem mostrada não for Debian GNU/Linux 12 (bookworm), clique em Alterar, selecione Debian GNU/Linux 12 (bookworm) e clique em Selecionar.

-

Clique em Rede.

-

Em Tags de rede, digite iap-gce.

-

Clique em Criar.

Observação: os Endereços IP externos das duas instâncias de VM são temporários. Se uma instância for interrompida, todos os endereços IP externos temporários atribuídos a ela serão liberados no pool geral do Compute Engine e ficarão disponíveis para uso em outros projetos.

Quando essa instância for iniciada novamente, um novo endereço IP temporário será atribuído a ela. Também é possível reservar um endereço IP externo estático, que sempre será atribuído ao seu projeto até que você o libere.

Verifique a conectividade das instâncias de VM

As regras de firewall que você criou com mynetwork permitem o tráfego SSH e ICMP de entrada dentro de mynetwork (IP interno) e fora dessa rede (IP externo).

- No Menu de navegação, clique em Compute Engine > Instâncias de VM.

Observe os endereços IP interno e externo de mynet-notus-vm.

- Para se conectar via SSH à instância de VM mynet-us-vm, execute o comando a seguir:

gcloud compute ssh mynet-us-vm \

--zone={{{ project_0.default_zone | Zone 1}}} \

--tunnel-through-iap

Quando aparecer uma mensagem perguntando se você quer continuar, digite Y.

Quando uma senha longa for solicitada, pressione ENTER para deixar a senha longa vazia e ENTER novamente.

Observação: é possível usar SSH porque a regra de firewall allow-ssh permite tráfego de entrada de qualquer lugar (0.0.0.0/0) para tcp:22. A conexão SSH funciona continuamente porque o Compute Engine gera uma chave SSH e a armazena em um dos seguintes locais:

- Por padrão, o Compute Engine adiciona a chave gerada aos metadados do projeto ou da instância.

- Se a conta estiver configurada para usar o Login do SO, o Compute Engine armazenará a chave gerada com sua conta de usuário.

Importante: o acesso SSH só funciona se as atualizações de metadados forem permitidas e propagadas para a instância. Se as atualizações de metadados estiverem bloqueadas (por exemplo, devido a uma política ou configuração incorreta), o acesso SSH poderá falhar mesmo que a regra de firewall permita a porta 22.

Também é possível controlar o acesso às instâncias do Linux criando chaves SSH e editando os metadados de chaves SSH públicas.

- Para testar a conectividade com o IP interno de mynet-notus-vm, execute o comando abaixo, substituindo o IP interno de mynet-notus-vm:

ping -c 3 <Insira aqui o IP interno de mynet-notus-vm>

É possível dar um ping no IP interno de mynet-notus-vm devido à regra de firewall allow-custom.

- Para testar a conectividade com o IP externo de mynet-notus-vm, execute o seguinte comando, substituindo o IP externo de mynet-notus-vm:

ping -c 3 <Digite o IP externo de mynet-notus-vm aqui>

- Insira o comando

exit para sair da sessão do SSH e retornar ao Cloud Shell.

Observação: é possível se conectar a mynet-us-vm via SSH e dar um ping nos endereços IP interno e externo de mynet-notus-vm conforme esperado. Se preferir, é possível se conectar a mynet-notus-vm via SSH e dar um ping nos endereços IP interno e externo de mynet-us-vm, o que também vai funcionar.

Converter a rede em um modo personalizado

A rede de modo automático funcionou muito bem até agora, mas você precisa convertê-la em uma rede de modo personalizado para que novas sub-redes não sejam criadas automaticamente quando houver novas regiões. Isso pode sobrepor os endereços IP usados pelas rotas estáticas ou pelas sub-redes criadas manualmente ou interferir no planejamento geral da rede.

- No Menu de navegação (

), clique em Rede VPC > Redes VPC.

), clique em Rede VPC > Redes VPC.

- Clique em mynetwork para abrir os detalhes da rede.

- Clique em Editar.

- Selecione Personalizado para o Modo de criação da sub-rede.

- Clique em Salvar.

- Volte para a página Redes VPC.

Aguarde o Modo de mynetwork mudar para Personalizado.

Enquanto aguarda, clique em Atualizar.

Clique em Verificar meu progresso para conferir o objetivo.

Criar uma rede VPC e instâncias de VM

Observação: converter uma rede de modo automático em uma de modo personalizado é uma tarefa fácil e oferece mais flexibilidade. Recomendamos que você use redes de modo personalizado na produção.

Tarefa 3: criar redes no modo personalizado

Sua tarefa é criar outras duas redes personalizadas, managementnet e privatenet, com regras de firewall para permitir o tráfego de entrada SSH, ICMP e RDP e instâncias de VM, conforme mostrado neste diagrama (exceto vm-appliance):

Os intervalos IP CIDR dessas redes não se sobrepõem. Assim é possível configurar mecanismos, como o peering de VPC, entre as redes. Se você especificar intervalos IP CIDR diferentes da sua rede no local, poderá configurar uma conectividade híbrida usando VPN ou o Cloud Interconnect.

Crie a rede managementnet

Crie a rede managementnet usando o console do Cloud.

-

No Menu de navegação ( ) do console do Google Cloud, clique em Rede VPC > Redes VPC.

) do console do Google Cloud, clique em Rede VPC > Redes VPC.

-

Clique em Criar rede VPC.

-

Em Nome, digite managementnet.

-

Em Modo de criação da sub-rede, clique em Personalizado.

-

Especifique os seguintes valores e não mude as outras configurações:

| Propriedade |

Valor (digite o valor ou selecione a opção conforme especificado) |

| Nome |

managementsubnet-us |

| Região |

|

| Intervalo IPv4 |

10.240.0.0/20 |

-

Clique em Concluído.

-

Clique em Linha de comando equivalente.

Esses comandos mostram que é possível usar a linha de comando gcloud para criar redes e sub-redes. Você criará a rede privatenet usando esses comandos com parâmetros semelhantes.

-

Clique em Fechar.

-

Clique em Criar.

Crie a rede privatenet

Crie a rede privatenet usando a linha de comando gcloud.

- No console do Google Cloud, clique em Ativar o Cloud Shell (

).

).

- Se for solicitado, clique em Continuar.

- Para criar a rede privatenet, execute o seguinte comando. Clique em Autorizar quando solicitado.

gcloud compute networks create privatenet --subnet-mode=custom

- Para criar a sub-rede privatesubnet-us, execute o seguinte comando:

gcloud compute networks subnets create privatesubnet-us --network=privatenet --region={{{project_0.default_region|Region 1}}} --range=172.16.0.0/24

- Para criar a sub-rede privatesubnet-notus, execute o seguinte comando:

gcloud compute networks subnets create privatesubnet-notus --network=privatenet --region={{{project_0.default_region_2|Region 2}}} --range=172.20.0.0/20

- Para listar as redes VPC disponíveis, execute o seguinte comando:

gcloud compute networks list

O resultado será semelhante a este:

NAME: managementnet

SUBNET_MODE: CUSTOM

BGP_ROUTING_MODE: REGIONAL

IPV4_RANGE:

GATEWAY_IPV4:

NAME: mynetwork

SUBNET_MODE: CUSTOM

BGP_ROUTING_MODE: REGIONAL

IPV4_RANGE:

GATEWAY_IPV4:

NAME: privatenet

SUBNET_MODE: CUSTOM

BGP_ROUTING_MODE: REGIONAL

IPV4_RANGE:

GATEWAY_IPV4:

- Para listar as sub-redes VPC disponíveis (classificadas por rede VPC), execute o seguinte comando:

gcloud compute networks subnets list --sort-by=NETWORK

Observação: as redes managementnet e privatenet só têm as sub-redes que você criou porque são de modo personalizado. A rede mynetwork também é de modo personalizado, mas, a princípio, ela era de modo automático. Por isso, tem sub-redes em cada região.

- No console do Google Cloud, no Menu de navegação (

), clique em Rede VPC > Redes VPC.

), clique em Rede VPC > Redes VPC.

Verifique se as mesmas redes e sub-redes aparecem listadas no console do Cloud.

Crie as regras de firewall para managementnet

Crie regras de firewall para permitir o tráfego de entrada SSH, ICMP e RDP para as instâncias de VM na rede managementnet.

-

No Menu de navegação do console do Google Cloud ( ), clique em Rede VPC > Firewall.

), clique em Rede VPC > Firewall.

-

Clique em Criar regra de firewall.

-

Especifique os seguintes valores e não mexa nas configurações restantes:

| Propriedade |

Valor (digite o valor ou selecione a opção conforme especificado) |

| Nome |

managementnet-allow-icmp-ssh-rdp |

| Rede |

managementnet |

| Destinos |

Todas as instâncias na rede |

| Filtro de origem |

Intervalos IPv4 |

| Intervalos IPv4 de origem |

0.0.0.0/0 |

| Protocolos e portas |

Portas e protocolos especificados |

Observação: inclua /0 nos intervalos IPv4 de origem para especificar todas as redes.

-

Selecione tcp e especifique as portas 22 e 3389.

-

Selecione Outros protocolos e especifique o protocolo icmp.

-

Clique em Linha de comando equivalente.

Esses comandos mostram que também é possível criar regras de firewall com a linha de comando gcloud. Você usará esses comandos com parâmetros semelhantes para criar as regras de firewall de privatenet.

-

Clique em Fechar.

-

Clique em Criar.

Crie as regras de firewall para privatenet

Crie as regras de firewall para a rede privatenet usando a linha de comando gcloud.

- Volte para o Cloud Shell. Se for necessário, clique em Ativar o Cloud Shell (

).

).

- Para criar a regra de firewall privatenet-allow-icmp-ssh-rdp, execute o seguinte comando:

gcloud compute firewall-rules create privatenet-allow-icmp-ssh-rdp --direction=INGRESS --priority=1000 --network=privatenet --action=ALLOW --rules=icmp,tcp:22,tcp:3389 --source-ranges=0.0.0.0/0

O resultado será semelhante a este:

NAME: privatenet-allow-icmp-ssh-rdp

NETWORK: privatenet

DIRECTION: INGRESS

PRIORITY: 1000

ALLOW: icmp,tcp:22,tcp:3389

DENY:

DISABLED: False

- Para listar todas as regras de firewall (classificadas por rede VPC), execute o seguinte comando:

gcloud compute firewall-rules list --sort-by=NETWORK

O resultado será semelhante a este:

NAME: managementnet-allow-icmp-ssh-rdp

NETWORK: managementnet

DIRECTION: INGRESS

PRIORITY: 1000

ALLOW: tcp:22,tcp:3389,icmp

DENY:

DISABLED: False

NAME: mynetwork-allow-custom

NETWORK: mynetwork

DIRECTION: INGRESS

PRIORITY: 65534

ALLOW: all

DENY:

DISABLED: False

NAME: mynetwork-allow-icmp

NETWORK: mynetwork

DIRECTION: INGRESS

PRIORITY: 65534

ALLOW: icmp

DENY:

DISABLED: False

NAME: mynetwork-allow-rdp

NETWORK: mynetwork

DIRECTION: INGRESS

PRIORITY: 65534

ALLOW: tcp:3389

DENY:

DISABLED: False

NAME: mynetwork-allow-ssh

NETWORK: mynetwork

DIRECTION: INGRESS

PRIORITY: 65534

ALLOW: tcp:22

DENY:

DISABLED: False

NAME: privatenet-allow-icmp-ssh-rdp

NETWORK: privatenet

DIRECTION: INGRESS

PRIORITY: 1000

ALLOW: icmp,tcp:22,tcp:3389

DENY:

DISABLED: False

As regras de firewall para a rede mynetwork foram criadas. É possível definir vários protocolos e portas em uma única regra de firewall (privatenet e managementnet) ou distribuí-los por várias regras (default e mynetwork).

- No console do Cloud, acesse o menu de navegação (

) e clique em Rede VPC > Firewall.

) e clique em Rede VPC > Firewall.

Verifique se as mesmas regras de firewall estão listadas no Console do Cloud.

Clique em Verificar meu progresso para conferir o objetivo.

Criar redes VPC no modo personalizado com regras de firewall

Depois crie duas instâncias de VM:

-

managementnet-us-vm em managementsubnet-us

-

privatenet-us-vm em privatesubnet-us

Crie a instância managementnet-us-vm

Crie a instância managementnet-us-vm usando o console do Cloud.

-

No console do Google Cloud, acesse o Menu de navegação ( ) e clique em Compute Engine > Instâncias de VM.

) e clique em Compute Engine > Instâncias de VM.

-

Clique em Criar instância.

-

Especifique os seguintes valores e não mude as outras configurações:

| Propriedade |

Valor (digite o valor ou selecione a opção conforme especificado) |

| Nome |

managementnet-us-vm |

| Região |

|

| Zona |

|

| Série |

E2 |

| Tipo de máquina |

e2-micro (2 vCPUs, 1 núcleo, 1 GB de memória) |

| Disco de inicialização |

Debian GNU/Linux 12 (bookworm) |

-

Clique em Rede.

-

Em Interfaces de rede, clique na seta suspensa para editar.

-

Especifique os seguintes valores e não mude as outras configurações:

| Propriedade |

Valor (digite o valor ou selecione a opção conforme especificado) |

| Rede |

managementnet |

| Sub-rede |

managementsubnet-us |

Observação: as sub-redes disponíveis para seleção são restritas àquelas que estão na região selecionada.

-

Clique em Concluído.

-

Selecione Código equivalente.

Isso mostra que também é possível usar a linha de comando gcloud para criar as instâncias de VM. Você usará esses comandos com parâmetros semelhantes para criar a instância privatenet-us-vm.

-

Clique em Criar.

Crie a instância privatenet-us-vm

Crie a instância privatenet-us-vm usando a linha de comando gcloud.

- Volte para o Cloud Shell. Se for necessário, clique em Ativar o Cloud Shell (

).

).

- Para criar a instância privatenet-us-vm, execute o seguinte comando:

gcloud compute instances create privatenet-us-vm --zone={{{project_0.default_zone|Zone 1}}} --machine-type=e2-micro --subnet=privatesubnet-us --image-family=debian-12 --image-project=debian-cloud --boot-disk-size=10GB --boot-disk-type=pd-standard --boot-disk-device-name=privatenet-us-vm

- Para listar todas as instâncias de VM (classificadas por zona), execute o seguinte comando:

gcloud compute instances list --sort-by=ZONE

- No console do Cloud, acesse o menu de navegação (

) e clique em Compute Engine > Instâncias de VM.

) e clique em Compute Engine > Instâncias de VM.

Verifique se as instâncias de VM estão listadas no console do Cloud.

-

Em Colunas, selecione Zona.

Há três instâncias em e uma em . No entanto, essas instâncias são distribuídas em três redes VPC (managementnet, mynetwork e privatenet), e nenhuma delas está na mesma zona e rede que a outra. Na próxima tarefa, você analisará o efeito disso na conectividade interna.

Clique em Verificar meu progresso para conferir o objetivo.

Criar instâncias de VM

Observação: para ver mais informações sobre rede em cada instância de VM, clique no link nic0 na coluna IP interno. A página de detalhes da interface de rede resultante mostra a sub-rede com o intervalo CIDR de IP, as regras de firewall e as rotas aplicáveis à instância e outras análises de rede.

Tarefa 4: analisar a conectividade entre as redes

Analise a conectividade entre as instâncias de VM. Compare o efeito de ter instâncias de VM na mesma zona com o de ter instâncias na mesma rede VPC.

Dê um ping nos endereços IP externos

Dê um ping nos endereços IP externos das instâncias de VM para saber se é possível acessar as instâncias pela Internet pública.

- No console do Google Cloud, acesse o menu de navegação e clique em Compute Engine > Instâncias de VM.

Observe os endereços IP externos de mynet-notus-vm, managementnet-us-vm e privatenet-us-vm.

- Para se conectar via SSH à instância de VM mynet-us-vm, execute o comando a seguir:

gcloud compute ssh mynet-us-vm \

--zone={{{ project_0.default_zone | Zone 1}}} \

--tunnel-through-iap

- Para testar a conectividade com o IP externo de mynet-notus-vm, execute o seguinte comando, substituindo o IP externo de mynet-notus-vm:

ping -c 3 <Digite o IP externo de mynet-notus-vm aqui>

Isso deve resolver.

- Para testar a conectividade com o IP externo de managementnet-us-vm, execute o seguinte comando, substituindo o IP externo de managementnet-us-vm:

ping -c 3 <Digite o IP externo de managementnet-us-vm aqui>

Isso deve resolver.

- Para testar a conectividade com o IP externo de privatenet-us-vm, execute o seguinte comando, substituindo o IP externo de privatenet-us-vm:

ping -c 3 <Digite o IP externo de privatenet-us-vm aqui>

Isso deve resolver.

Observação: é possível dar um ping no endereço IP externo de todas as instâncias de VM, mesmo que elas estejam em outra zona ou rede VPC. Isso confirma que o acesso público a essas instâncias só é controlado pelas regras de firewall ICMP que você definiu antes.

Dê um ping nos endereços IP internos

Dê um ping nos endereços IP internos das instâncias de VM para saber se elas podem ser acessadas por uma rede VPC.

- No console do Cloud, acesse o Menu de navegação e clique em Compute Engine > Instâncias de VM.

Observe os endereços IP internos de mynet-notus-vm, managementnet-us-vm e privatenet-us-vm.

- Volte para a sessão SSH de mynet-us-vm.

- Para testar a conectividade com o IP interno de mynet-notus-vm, execute o comando abaixo, substituindo o IP interno de mynet-notus-vm:

ping -c 3 <Insira aqui o IP interno de mynet-notus-vm>

Observação: é possível dar um ping no endereço IP interno de mynet-notus-vm porque ela está na mesma rede VPC que a origem do ping (mynet-us-vm), embora as duas instâncias de VM estejam em zonas, regiões e continentes distintos.

- Para testar a conectividade com o IP interno de managementnet-us-vm, execute o seguinte comando, substituindo o IP interno de managementnet-us-vm:

ping -c 3 <Digite o IP interno de managementnet-us-vm aqui>

Observação: ocorrerá uma falha, conforme indicado por uma perda completa de pacotes.

- Para testar a conectividade com o IP interno de privatenet-us-vm, execute o seguinte comando, substituindo o IP interno de privatenet-us-vm:

ping -c 3 <Digite o IP interno de privatenet-us-vm aqui>

Observação: também ocorrerá uma falha, conforme indicado por uma perda completa de pacotes. Não é possível dar um ping nos endereços IP internos de managementnet-us-vm e privatenet-us-vm porque elas estão em redes VPC separadas da origem do ping (mynet-us-vm), embora estejam na mesma zona.

Tarefa 5: revisar

Neste laboratório, você analisou a rede padrão e aprendeu que não é possível criar instâncias de VM sem uma rede VPC. Portanto, você criou uma nova rede VPC de modo automático com sub-redes, rotas, regras de firewall e duas instâncias de VM e testou a conectividade das instâncias de VM. Como a rede de modo automático não é recomendada para produção, você a converteu em uma rede de modo personalizado.

Depois, você criou mais duas redes VPC de modo personalizado com regras de firewall e instâncias de VM usando o console do Cloud e a linha de comando gcloud. Em seguida, você testou a conectividade nas redes VPC, que funcionou com um ping nos endereços IP externos, mas não nos endereços IP internos.

Por padrão, as redes VPC são domínios de rede privados isolados. Portanto, não é permitida a comunicação de endereços IP internos entre as redes, a menos que você configure mecanismos, como um peering de VPC ou uma VPN.

Finalize o laboratório

Após concluir o laboratório, clique em Terminar o laboratório. O Google Skills remove os recursos usados e limpa a conta para você.

Você poderá classificar sua experiência neste laboratório. Basta selecionar o número de estrelas, digitar um comentário e clicar em Enviar.

O número de estrelas indica o seguinte:

- 1 estrela = muito insatisfeito

- 2 estrelas = insatisfeito

- 3 estrelas = neutro

- 4 estrelas = satisfeito

- 5 estrelas = muito satisfeito

Feche a caixa de diálogo se não quiser enviar feedback.

Para enviar seu feedback, fazer sugestões ou correções, use a guia Suporte.

Copyright 2026 Google LLC. Todos os direitos reservados. Google e o logotipo do Google são marcas registradas da Google LLC. Todos os outros nomes de empresas e produtos podem ser marcas registradas das empresas a que estão associados.

) e clique em Rede VPC > Redes VPC.

) e clique em Rede VPC > Redes VPC. ).

).