Panoramica

Il Virtual Private Cloud (VPC) di Google Cloud fornisce le funzionalità di rete necessarie per le istanze delle macchine virtuali (VM) di Compute Engine, i container di Kubernetes Engine e l'ambiente flessibile di App Engine. In altre parole, senza una rete VPC non è possibile creare istanze VM, container o applicazioni App Engine. Per questo motivo, a ogni progetto Google Cloud è associata una rete predefinita con cui iniziare.

In sostanza, una rete VPC è come una rete fisica, ad eccezione del fatto che è virtualizzata all'interno di Google Cloud. Una rete VPC è una risorsa globale formata da un elenco di subnet virtuali regionali ubicate in data center, tutte collegate tramite una rete WAN (wide area network) globale. Le reti VPC sono isolate logicamente tra loro in Google Cloud.

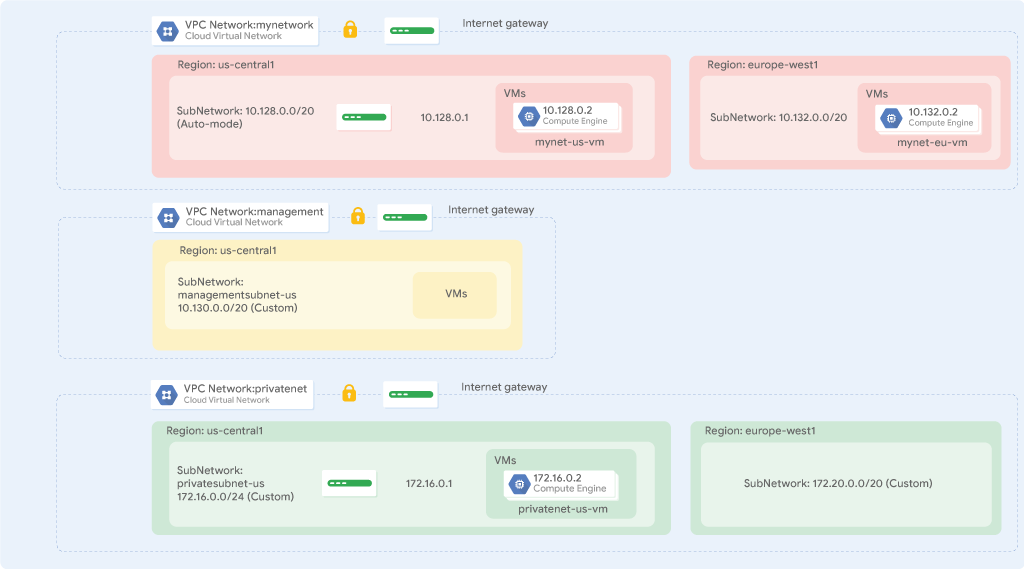

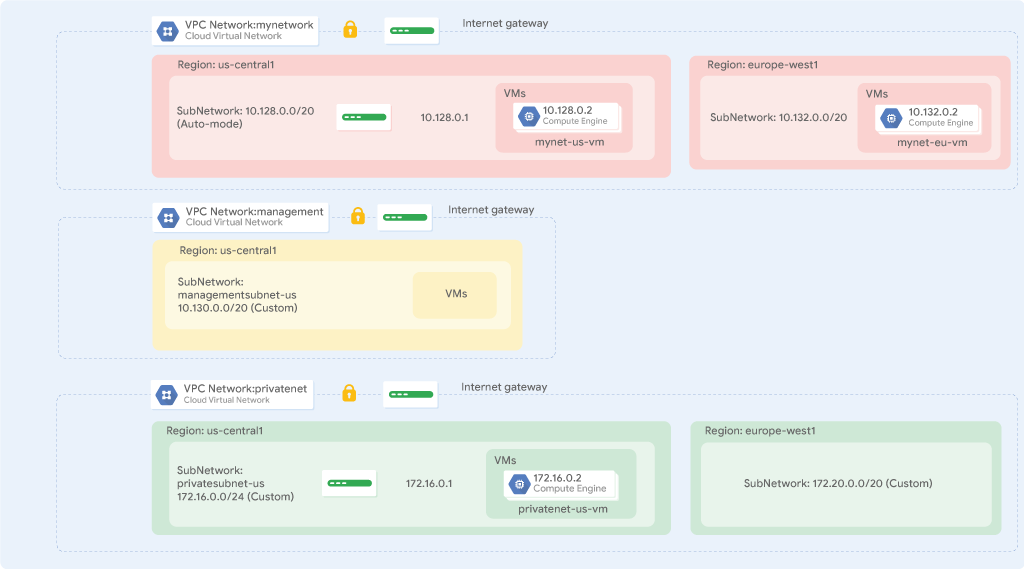

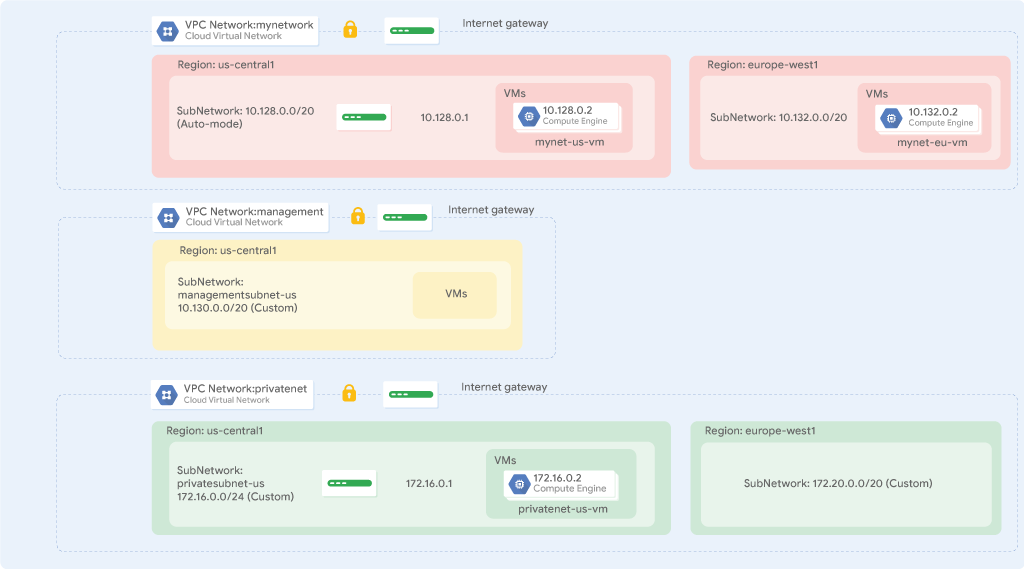

In questo lab, creerai una rete VPC in modalità automatica con regole firewall e due istanze VM. Quindi, convertirai la rete in modalità automatica in una rete in modalità personalizzata e creerai altre reti in modalità personalizzata come illustrato nel diagramma di rete riportato di seguito. Verificherai inoltre la connettività fra reti diverse.

Obiettivi

In questo lab imparerai a:

- Esplorare la rete VPC predefinita

- Creare una rete in modalità automatica con regole firewall

- Convertire una rete in modalità automatica in una rete in modalità personalizzata

- Creare reti VPC in modalità personalizzata con regole firewall

- Creare istanze VM utilizzando Compute Engine

- Esplorare la connettività per le istanze VM nelle reti VPC

Configurazione e requisiti

Per ciascun lab, riceverai un nuovo progetto Google Cloud e un insieme di risorse per un periodo di tempo limitato senza alcun costo aggiuntivo.

-

Fai clic sul pulsante Avvia lab. Se devi effettuare il pagamento per il lab, si apre una finestra popup per permetterti di selezionare il metodo di pagamento.

A sinistra, trovi il riquadro Dettagli lab con le seguenti informazioni:

- Il pulsante Apri console Google Cloud

- Tempo rimanente

- Credenziali temporanee da utilizzare per il lab

- Altre informazioni per seguire questo lab, se necessario

-

Fai clic su Apri console Google Cloud (o fai clic con il tasto destro del mouse e seleziona Apri link in finestra di navigazione in incognito se utilizzi il browser Chrome).

Il lab avvia le risorse e apre un'altra scheda con la pagina di accesso.

Suggerimento: disponi le schede in finestre separate posizionate fianco a fianco.

Nota: se visualizzi la finestra di dialogo Scegli un account, fai clic su Usa un altro account.

-

Se necessario, copia il Nome utente di seguito e incollalo nella finestra di dialogo di accesso.

{{{user_0.username | "Username"}}}

Puoi trovare il Nome utente anche nel riquadro Dettagli lab.

-

Fai clic su Avanti.

-

Copia la Password di seguito e incollala nella finestra di dialogo di benvenuto.

{{{user_0.password | "Password"}}}

Puoi trovare la Password anche nel riquadro Dettagli lab.

-

Fai clic su Avanti.

Importante: devi utilizzare le credenziali fornite dal lab. Non utilizzare le credenziali del tuo account Google Cloud.

Nota: utilizzare il tuo account Google Cloud per questo lab potrebbe comportare addebiti aggiuntivi.

-

Fai clic nelle pagine successive:

- Accetta i termini e le condizioni.

- Non inserire opzioni di recupero o l'autenticazione a due fattori, perché si tratta di un account temporaneo.

- Non registrarti per le prove gratuite.

Dopo qualche istante, la console Google Cloud si apre in questa scheda.

Nota: per visualizzare un menu con un elenco di prodotti e servizi Google Cloud, fai clic sul menu di navigazione in alto a sinistra oppure digita il nome del servizio o del prodotto nel campo di ricerca.

Attività 1: esplora la rete predefinita

A ogni progetto Google Cloud è associata una rete predefinita con le relative subnet, route e regole firewall.

Visualizza le subnet

La rete predefinita ha una subnet in ogni regione di Google Cloud.

- Nella console Google Cloud, nel menu di navigazione (

), fai clic su Rete VPC > Reti VPC.

), fai clic su Rete VPC > Reti VPC.

- Osserva la rete predefinita e le relative subnet.

Ogni subnet è associata a una regione di Google Cloud e a un blocco CIDR privato conforme alla RFC 1918 per l'intervallo degli indirizzi IP interni, nonché a un gateway.

Visualizza le route

Le route mostrano alle istanze VM e alla rete VPC come inviare il traffico a una destinazione sia all'interno della rete sia all'esterno di Google Cloud. Ogni rete VPC include alcune route predefinite per instradare il traffico tra le sue subnet e inviarlo da istanze idonee a internet.

-

Nel riquadro a sinistra, fai clic su Route.

-

Nell'elenco a discesa Rete, fai clic su predefinita.

-

Nell'elenco a discesa Regione, fai clic su .

-

Fai clic su Visualizza.

Tieni presente che esiste una route per ogni subnet e una route per il Gateway internet predefinito (0.0.0.0/0).

Queste route vengono gestite per tuo conto, ma puoi creare route statiche personalizzate per indirizzare determinati pacchetti verso destinazioni specifiche. Ad esempio, puoi creare una route che invia tutto il traffico in uscita a un'istanza configurata come gateway NAT.

Visualizza le regole firewall

Ogni rete VPC implementa un firewall virtuale distribuito che puoi configurare. Le regole firewall ti consentono di controllare quali pacchetti possono raggiungere quali destinazioni. Ogni rete VPC prevede due regole firewall implicite che bloccano tutte le connessioni in entrata e consentono tutte le connessioni in uscita.

-

Nel riquadro a sinistra, fai clic su Firewall.

Nota che sono presenti quattro regole firewall in entrata per la rete predefinita:

- default-allow-icmp

- default-allow-rdp

- default-allow-ssh

- default-allow-internal

Queste regole firewall consentono il traffico in entrata per i protocolli ICMP, RDP e SSH da qualsiasi origine (0.0.0.0/0) nonché tutto il traffico per i protocolli TCP, UDP e ICMP interno alla rete (10.128.0.0/9). Le colonne Destinazioni, Filtri, Protocolli/porte e Azione spiegano queste regole.

Elimina le regole firewall

- Nel riquadro a sinistra, fai clic su Criteri firewall.

- In Regole firewall VPC, seleziona tutte le regole firewall di rete predefinite.

- Fai clic su Elimina.

- Fai clic su Elimina per confermare l'eliminazione delle regole firewall.

Elimina la rete predefinita

- Nel menu di navigazione (

), fai clic su Rete VPC > Reti VPC.

), fai clic su Rete VPC > Reti VPC.

- Seleziona la rete predefinita.

- Fai clic su Elimina rete VPC e digita default.

- Fai clic su Elimina per confermare l'eliminazione della rete predefinita.

Attendi che la rete venga eliminata prima di procedere.

- Nel riquadro a sinistra, fai clic su Route.

Vedrai che non sono presenti route.

- Nel riquadro a sinistra, fai clic su Firewall.

Vedrai che non sono presenti regole firewall.

Nota: in assenza di una rete VPC, non sono presenti route.

Prova a creare un'istanza VM

Verifica di non poter creare un'istanza VM in assenza di una rete VPC.

- Nel menu di navigazione, fai clic su Compute Engine > Istanze VM.

- Fai clic su Crea istanza.

- Accetta i valori predefiniti e fai clic su Crea.

Nella scheda Networking viene visualizzato un errore.

-

Fai clic su Vai ai problemi.

In Interfacce di rete, osserva l'errore Non sono disponibili altre reti sotto Interfacce di rete.

-

Fai clic su Annulla.

Nota: come previsto, non è possibile creare un'istanza VM in assenza di una rete VPC.

Attività 2: crea una rete in modalità automatica

Il tuo compito è creare una rete in modalità automatica con due istanze VM. Le reti in modalità automatica sono facili da configurare e usare perché creano automaticamente delle subnet in ogni regione. Tuttavia, non hai il controllo completo sulle subnet create nella tua rete VPC, inclusi gli intervalli di indirizzi IP e le regioni che usi.

Nella documentazione su VPC di Google, puoi valutare altre considerazioni per scegliere una rete in modalità automatica, ma per il momento supponiamo che tu stia usando la rete in modalità automatica ai fini della prototipazione.

Abilita le API necessarie

- Nel terminale Cloud Shell, utilizza

gcloud per abilitare i servizi utilizzati nel lab:

gcloud services enable \

iap.googleapis.com \

networkmanagement.googleapis.com

Crea un rete VPC in modalità automatica con le regole firewall

- Nel menu di navigazione (

), fai clic su Rete VPC > Reti VPC.

), fai clic su Rete VPC > Reti VPC.

- Fai clic su Crea rete VPC.

- In Nome, digita mynetwork.

- In corrispondenza di Modalità creazione subnet, fai clic su Automatica.

Le reti in modalità automatica creano automaticamente delle subnet in ogni regione.

- In corrispondenza di Regole firewall, seleziona tutte le regole disponibili.

Si tratta delle stesse regole firewall standard che erano incluse nella rete predefinita. Vengono visualizzate anche le regole deny-all-ingress e allow-all-egress, che tuttavia non puoi né selezionare né disattivare poiché si tratta di regole implicite. Queste due regole hanno un livello di Priorità inferiore (i numeri interi più elevati indicano livelli di priorità inferiori); vengono pertanto prese in considerazione prima le regole di autorizzazione ICMP, personalizzate, RDP ed SSH.

-

Fai clic su Crea.

-

Quando la nuova rete è pronta, fai clic su mynetwork > Subnet. Prendi nota dell'intervallo di indirizzi IP per le subnet in e .

Nota: se dovesse accaderti di eliminare la rete predefinita, potrai ricrearla rapidamente creando una rete in modalità automatica, come hai appena fatto.

Aggiungi regola firewall IAP

-

Dopo aver creato la rete VPC, vai a Rete VPC > Firewall.

-

Fai clic su Crea regola firewall.

-

Inserisci i seguenti dettagli:

-

Nome: allow-iap-ssh

-

Rete: mynetwork

-

Priorità: 1000

-

Direzione del traffico: in entrata

-

Azione in caso di corrispondenza: Consenti

-

Target: Tag di destinazione specificati

-

Tag di destinazione: iap-gce

-

Filtro di origine: Intervalli IPv4

-

Intervalli IP di origine: 35.235.240.0/20

-

Protocolli e porte: seleziona Protocolli e porte specificati, quindi inserisci:

tcp:22

-

Fai clic su Crea.

Crea un'istanza VM in

Crea un'istanza VM nella regione . La selezione di una regione e di una zona determina la subnet che verrà utilizzata e l'assegnazione dell'indirizzo IP interno a partire dal relativo intervallo di indirizzi IP.

-

Nel menu di navigazione ( ), fai clic su Compute Engine > Istanze VM.

), fai clic su Compute Engine > Istanze VM.

-

Fai clic su Crea istanza.

-

Specifica quanto segue:

| Proprietà |

Valore (digita il valore o seleziona l'opzione come specificato) |

| Nome |

mynet-us-vm |

| Regione |

|

| Zona |

|

-

Per Serie, seleziona E2.

-

Per Tipo di macchina, seleziona e2-medium (2 vCPU, 4 GB di memoria).

-

Fai clic su Sistema operativo e spazio di archiviazione.

-

Se l'immagine mostrata non è Debian GNU/Linux 12 (bookworm), fai clic su Cambia e seleziona Debian GNU/Linux 12 (bookworm), quindi fai clic su Seleziona.

-

Fai clic su Networking.

-

Per Tag di rete, digita iap-gce.

-

Fai clic su Crea.

Crea un'istanza VM in

Crea un'istanza VM nella regione .

-

Fai clic su Crea istanza.

-

Specifica quanto segue:

| Proprietà |

Valore (digita il valore o seleziona l'opzione come specificato) |

| Nome |

mynet-notus-vm |

| Regione |

|

| Zona |

|

-

Per Serie, seleziona E2.

-

Per Tipo di macchina, seleziona e2-medium (2 vCPU, 4 GB di memoria).

-

Fai clic su Sistema operativo e spazio di archiviazione.

-

Se l'immagine mostrata non è Debian GNU/Linux 12 (bookworm), fai clic su Cambia e seleziona Debian GNU/Linux 12 (bookworm), quindi fai clic su Seleziona.

-

Fai clic su Networking.

-

Per Tag di rete, digita iap-gce.

-

Fai clic su Crea.

Nota: gli indirizzi IP esterni di entrambe le istanze VM sono temporanei. In caso di interruzione di un'istanza, qualsiasi indirizzo IP esterno temporaneo assegnato all'istanza verrà di nuovo rilasciato nel pool generale di Compute Engine e reso disponibile per l'utilizzo in altri progetti.

Quando un'istanza interrotta viene riavviata, all'istanza viene assegnato un nuovo indirizzo IP esterno temporaneo. In alternativa, puoi riservare un indirizzo IP esterno statico, il che determina l'assegnazione di quell'indirizzo al tuo progetto per un tempo indeterminato finché non lo rilasci esplicitamente.

Verifica la connettività per le istanze VM

Le regole firewall che hai creato con mynetwork consentono il traffico su SSH e ICMP in ingresso dall'interno di mynetwork (IP interno) e all'esterno di questa rete (IP esterno).

- Nel menu di navigazione, fai clic su Compute Engine > Istanze VM.

Osserva gli indirizzi IP interni ed esterni per mynet-notus-vm.

- Per accedere tramite SSH all'istanza VM mynet-us-vm, esegui questo comando:

gcloud compute ssh mynet-us-vm \

--zone={{{ project_0.default_zone | Zone 1}}} \

--tunnel-through-iap

Quando ti viene chiesto se vuoi continuare, digita Y.

Quando ti viene richiesta una passphrase, premi INVIO per lasciare la passphrase vuota, quindi premi di nuovo INVIO.

Nota: puoi utilizzare il protocollo SSH in quanto la regola firewall allow-ssh consente il traffico in ingresso da qualsiasi origine (0.0.0.0/0) per tcp:22. La connessione SSH funziona perfettamente, dal momento che Compute Engine genera una chiave SSH per te e la archivia in una delle seguenti posizioni:

- Per impostazione predefinita, Compute Engine aggiunge la chiave generata ai metadati di progetto o istanza.

- Se il tuo account è configurato per utilizzare OS Login, Compute Engine archivia la chiave generata con il tuo account utente.

Importante: l'accesso SSH funziona solo se gli aggiornamenti dei metadati sono consentiti e propagati all'istanza. Se gli aggiornamenti dei metadati sono bloccati (ad es. a causa della policy o di una configurazione errata), l'accesso SSH potrebbe non riuscire anche se la regola firewall consente la porta 22.

In alternativa, puoi controllare l'accesso alle istanze Linux mediante la creazione di chiavi SSH e la modifica dei metadati della chiave SSH pubblica.

- Per verificare la connettività all'indirizzo IP interno di mynet-notus-vm, esegui questo comando, sostituendo l'indirizzo IP interno di mynet-notus-vm:

ping -c 3 <Enter mynet-notus-vm's internal IP here>

Puoi inviare un ping all'IP interno di mynet-notus-vm in virtù della regola firewall allow-custom.

- Per verificare la connettività all'indirizzo IP esterno di mynet-notus-vm, esegui questo comando, sostituendo il segnaposto con l'indirizzo IP esterno di mynet-notus-vm:

ping -c 3 <Enter mynet-notus-vm's external IP here>

- Inserisci il comando

exit per uscire dalla sessione SSH e tornare a Cloud Shell.

Nota: puoi usare SSH per connetterti a mynet-us-vm e inviare un ping sia all'indirizzo IP esterno sia a quello interno di mynet-notus-vm nel modo previsto. In alternativa, puoi usare SSH per stabilire una connessione a mynet-notus-vm e inviare un ping sia all'indirizzo IP esterno sia a quello interno di mynet-us-vm, ottenendo gli stessi risultati.

Converti la rete in una rete in modalità personalizzata

La rete in modalità automatica ha funzionato perfettamente finora, ma ti è stato chiesto di convertirla in una rete in modalità personalizzata in modo che non vengano create nuove subnet automaticamente quando diventano disponibili nuove regioni. Questo può causare una sovrapposizione degli indirizzi IP usati da subnet create manualmente o da route statiche, oppure potrebbe interferire con la tua pianificazione di rete generale.

- Nel menu di navigazione (

), fai clic su Rete VPC > Reti VPC.

), fai clic su Rete VPC > Reti VPC.

- Fai clic su mynetwork per aprire i dettagli della rete.

- Fai clic su Modifica.

- Seleziona Personalizzata per la Modalità di creazione subnet.

- Fai clic su Salva.

- Torna alla pagina Reti VPC.

Attendi che la Modalità di mynetwork passi a Personalizzata.

Nell'attesa, puoi fare clic su Aggiorna.

Fai clic su Controlla i miei progressi per verificare l'obiettivo.

Crea una rete VPC e delle istanze VM.

Nota: la conversione di una rete in modalità automatica in una rete in modalità personalizzata è un'attività semplice che ti offre maggiore flessibilità. Ti consigliamo di usare reti in modalità personalizzata in produzione.

Attività 3: crea reti in modalità personalizzata

Il tuo compito è creare due reti personalizzate aggiuntive, managementnet e privatenet, oltre alle regole firewall per consentire il traffico SSH, ICMP ed RDP in entrata e le istanze VM come mostrato nel seguente diagramma di esempio (ad eccezione di vm-appliance):

Tieni presente che gli intervalli IP CIDR di queste reti non si sovrappongono. Questo ti permette di configurare meccanismi come il peering VPC tra le reti. Se specifichi intervalli IP CIDR diversi dalla tua rete on-premise, puoi persino configurare una connettività ibrida usando VPN o Cloud Interconnect.

Crea la rete managementnet

Per creare la rete managementnet utilizza la console Cloud.

-

Nella console Google Cloud, nel menu di navigazione ( ), fai clic su Rete VPC > Reti VPC.

), fai clic su Rete VPC > Reti VPC.

-

Fai clic su Crea rete VPC.

-

Come Nome, digita managementnet

-

In Modalità di creazione subnet, fai clic su Personalizzata.

-

Specifica quanto segue e non modificare le altre impostazioni predefinite:

| Proprietà |

Valore (digita il valore o seleziona l'opzione come specificato) |

| Nome |

managementsubnet-us |

| Regione |

|

| Intervallo IPv4 |

10.240.0.0/20 |

-

Fai clic su Fine.

-

Fai clic su Riga di comando equivalente.

Questi comandi mostrano che possono essere create reti e subnet utilizzando la riga di comando gcloud. Creerai la rete privatenet utilizzando questi comandi con parametri simili.

-

Fai clic su Chiudi.

-

Fai clic su Crea.

Crea la rete privatenet

Crea la rete privatenet usando la riga di comando gcloud.

- Nella console Google Cloud, fai clic su Attiva Cloud Shell (

).

).

- Se richiesto, fai clic su Continua.

- Per creare la rete privatenet, esegui il comando seguente. Fai clic su Autorizza, se richiesto.

gcloud compute networks create privatenet --subnet-mode=custom

- Per creare la subnet privatesubnet-us, esegui il comando seguente:

gcloud compute networks subnets create privatesubnet-us --network=privatenet --region={{{project_0.default_region|Region 1}}} --range=172.16.0.0/24

- Per creare la subnet privatesubnet-notus, esegui questo comando:

gcloud compute networks subnets create privatesubnet-notus --network=privatenet --region={{{project_0.default_region_2|Region 2}}} --range=172.20.0.0/20

- Per elencare le reti VPC disponibili, esegui questo comando:

gcloud compute networks list

L'output dovrebbe essere simile al seguente:

NAME: managementnet

SUBNET_MODE: CUSTOM

BGP_ROUTING_MODE: REGIONAL

IPV4_RANGE:

GATEWAY_IPV4:

NAME: mynetwork

SUBNET_MODE: CUSTOM

BGP_ROUTING_MODE: REGIONAL

IPV4_RANGE:

GATEWAY_IPV4:

NAME: privatenet

SUBNET_MODE: CUSTOM

BGP_ROUTING_MODE: REGIONAL

IPV4_RANGE:

GATEWAY_IPV4:

- Per elencare le subnet VPC disponibili (ordinate per rete VPC), esegui questo comando:

gcloud compute networks subnets list --sort-by=NETWORK

Nota: le reti managementnet e privatenet hanno solo le subnet che hai creato perché sono reti in modalità personalizzata. Anche mynetwork è una rete in modalità personalizzata, ma è nata come rete in modalità automatica, generando subnet in ciascuna regione.

- Nella console Google Cloud, nel menu di navigazione (

), fai clic su Rete VPC > Reti VPC.

), fai clic su Rete VPC > Reti VPC.

Verifica che nella console Cloud siano visualizzate le stesse reti e subnet.

Crea le regole firewall per managementnet

Crea le regole firewall per consentire il traffico SSH, ICMP e RDP in entrata verso le istanze VM della rete managementnet.

-

Nella console Google Cloud, nel menu di navigazione ( ), fai clic su Rete VPC > Firewall.

), fai clic su Rete VPC > Firewall.

-

Fai clic su Crea regola firewall.

-

Specifica quanto segue e non modificare le altre impostazioni predefinite:

| Proprietà |

Valore (digita il valore o seleziona l'opzione come specificato) |

| Nome |

managementnet-allow-icmp-ssh-rdp |

| Rete |

managementnet |

| Destinazioni |

Tutte le istanze nella rete |

| Filtro di origine |

Intervalli IPv4 |

| Intervalli IPv4 di origine |

0.0.0.0/0 |

| Protocolli e porte |

Protocolli e porte specificati |

Nota: assicurati di includere la porzione /0 nel campo Intervalli IPv4 di origine per specificare tutte le reti.

-

Seleziona tcp e specifica le porte 22 e 3389.

-

Seleziona Altri protocolli e specifica il protocollo icmp.

-

Fai clic su Riga di comando equivalente.

Questi comandi mostrano che le regole firewall possono essere create anche utilizzando la riga di comando gcloud. Per creare le regole firewall di privatenet utilizzerai questi comandi con parametri simili.

-

Fai clic su Chiudi.

-

Fai clic su Crea.

Crea le regole firewall per privatenet

Crea le regole firewall per la rete privatenet usando la riga di comando gcloud.

- Torna a Cloud Shell. Se necessario, fai clic su Attiva Cloud Shell (

).

).

- Per creare la regola firewall privatenet-allow-icmp-ssh-rdp, esegui il comando seguente:

gcloud compute firewall-rules create privatenet-allow-icmp-ssh-rdp --direction=INGRESS --priority=1000 --network=privatenet --action=ALLOW --rules=icmp,tcp:22,tcp:3389 --source-ranges=0.0.0.0/0

L'output dovrebbe essere simile al seguente:

NAME: privatenet-allow-icmp-ssh-rdp

NETWORK: privatenet

DIRECTION: INGRESS

PRIORITY: 1000

ALLOW: icmp,tcp:22,tcp:3389

DENY:

DISABLED: False

- Per elencare tutte le regole firewall (ordinate per rete VPC), esegui questo comando:

gcloud compute firewall-rules list --sort-by=NETWORK

L'output dovrebbe essere simile al seguente:

NAME: managementnet-allow-icmp-ssh-rdp

NETWORK: managementnet

DIRECTION: INGRESS

PRIORITY: 1000

ALLOW: tcp:22,tcp:3389,icmp

DENY:

DISABLED: False

NAME: mynetwork-allow-custom

NETWORK: mynetwork

DIRECTION: INGRESS

PRIORITY: 65534

ALLOW: all

DENY:

DISABLED: False

NAME: mynetwork-allow-icmp

NETWORK: mynetwork

DIRECTION: INGRESS

PRIORITY: 65534

ALLOW: icmp

DENY:

DISABLED: False

NAME: mynetwork-allow-rdp

NETWORK: mynetwork

DIRECTION: INGRESS

PRIORITY: 65534

ALLOW: tcp:3389

DENY:

DISABLED: False

NAME: mynetwork-allow-ssh

NETWORK: mynetwork

DIRECTION: INGRESS

PRIORITY: 65534

ALLOW: tcp:22

DENY:

DISABLED: False

NAME: privatenet-allow-icmp-ssh-rdp

NETWORK: privatenet

DIRECTION: INGRESS

PRIORITY: 1000

ALLOW: icmp,tcp:22,tcp:3389

DENY:

DISABLED: False

Le regole firewall per la rete mynetwork sono state create automaticamente. Puoi definire più protocolli e porte in una sola regola firewall (privatenet e managementnet) o distribuirli in più regole (default e mynetwork).

- Nella console Cloud, nel menu di navigazione (

), fai clic su Rete VPC > Firewall.

), fai clic su Rete VPC > Firewall.

Verifica che nella console Cloud siano elencate le stesse regole firewall.

Fai clic su Controlla i miei progressi per verificare l'obiettivo.

Crea reti VPC in modalità personalizzata con regole firewall.

Successivamente, crea due istanze VM:

-

managementnet-us-vm in managementsubnet-us

-

privatenet-us-vm in privatesubnet-us

Crea l'istanza managementnet-us-vm

Per creare l'istanza managementnet-us-vm, utilizza la console Cloud.

-

Nella console Google Cloud, nel menu di navigazione ( ), fai clic su Compute Engine > Istanze VM.

), fai clic su Compute Engine > Istanze VM.

-

Fai clic su Crea istanza.

-

Specifica quanto segue e non modificare le altre impostazioni predefinite:

| Proprietà |

Valore (digita il valore o seleziona l'opzione come specificato) |

| Nome |

managementnet-us-vm |

| Regione |

|

| Zona |

|

| Serie |

E2 |

| Tipo di macchina |

e2-micro (2 vCPU, 1 core, 1 GB di memoria) |

| Disco di avvio |

Debian GNU/Linux 12 (bookworm) |

-

Fai clic su Networking.

-

In Interfacce di rete, fai clic sulla freccia del menu a discesa.

-

Specifica quanto segue e non modificare le altre impostazioni predefinite:

| Proprietà |

Valore (digita il valore o seleziona l'opzione come specificato) |

| Rete |

managementnet |

| Subnet |

managementsubnet-us |

Nota: sono visualizzate solo le subnet disponibili nella regione selezionata.

-

Fai clic su Fine.

-

Fai clic su Codice equivalente.

Questo comando mostra che le istanze VM si possono creare anche utilizzando la riga di comando gcloud. Per creare l'istanza privatenet-us-vm utilizzerai questi comandi con parametri simili.

-

Fai clic su Crea.

Crea l'istanza privatenet-us-vm

Crea l'istanza privatenet-us-vm usando la riga di comando gcloud.

- Torna a Cloud Shell. Se necessario, fai clic su Attiva Cloud Shell (

).

).

- Per creare l'istanza privatenet-us-vm, esegui il comando seguente:

gcloud compute instances create privatenet-us-vm --zone={{{project_0.default_zone|Zone 1}}} --machine-type=e2-micro --subnet=privatesubnet-us --image-family=debian-12 --image-project=debian-cloud --boot-disk-size=10GB --boot-disk-type=pd-standard --boot-disk-device-name=privatenet-us-vm

- Per elencare tutte le istanze VM (ordinate per zona), esegui il seguente comando:

gcloud compute instances list --sort-by=ZONE

- Nella console Cloud, nel menu di navigazione (

), fai clic su Compute Engine > Istanze VM.

), fai clic su Compute Engine > Istanze VM.

Verifica che le istanze VM siano elencate nella console Cloud.

-

Per Colonne, seleziona Zona.

Esistono tre istanze in e un'istanza in . Tuttavia, queste istanze sono distribuite in tre reti VPC (managementnet, mynetwork e privatenet) e nessuna istanza si trova nella stessa zona e nella stessa rete di un'altra. Nell'attività successiva esaminerai l'effetto di questa configurazione sulla connettività interna.

Fai clic su Controlla i miei progressi per verificare l'obiettivo.

Crea istanze VM.

Nota: puoi consultare altre informazioni sul networking di ogni istanza VM facendo clic sul link nic0 nella colonna IP interno. La pagina dei dettagli dell'interfaccia di rete risultante mostra la subnet insieme all'intervallo CIDR IP, alle regole firewall e alle route che si applicano all'istanza, nonché altre analisi della rete.

Attività 4: esplora la connettività tra le reti

Puoi esplorare la connettività tra le istanze VM. Determina, in particolare, la differenza tra collocare le istanze VM nella stessa zona o nella stessa rete VPC.

Invia un ping agli indirizzi IP esterni

Invia un ping agli indirizzi IP esterni delle istanze VM per determinare se puoi raggiungerle dalla rete internet pubblica.

- Nella console Google Cloud, nel menu di navigazione, fai clic su Compute Engine > Istanze VM.

Osserva gli indirizzi IP esterni per mynet-notus-vm, managementnet-us-vm e privatenet-us-vm.

- Per accedere tramite SSH all'istanza VM mynet-us-vm, esegui questo comando:

gcloud compute ssh mynet-us-vm \

--zone={{{ project_0.default_zone | Zone 1}}} \

--tunnel-through-iap

- Per verificare la connettività all'indirizzo IP esterno di mynet-notus-vm, esegui questo comando, sostituendo il segnaposto con l'indirizzo IP esterno di mynet-notus-vm:

ping -c 3 <Enter mynet-notus-vm's external IP here>

Questa operazione dovrebbe andare a buon fine.

- Per verificare la connettività all'indirizzo IP esterno di managementnet-us-vm, esegui il comando seguente, sostituendo il segnaposto con l'indirizzo IP esterno di managementnet-us-vm:

ping -c 3 <Enter managementnet-us-vm's external IP here>

Questa operazione dovrebbe andare a buon fine.

- Per verificare la connettività all'indirizzo IP esterno di privatenet-us-vm, esegui il comando seguente, sostituendo il segnaposto con l'indirizzo IP esterno di privatenet-us-vm:

ping -c 3 <Enter privatenet-us-vm's external IP here>

Questa operazione dovrebbe andare a buon fine.

Nota: puoi inviare un ping all'indirizzo IP esterno di tutte le istanze VM anche se si trovano in una zona o una rete VPC diversa. In questo modo verifichi che l'accesso pubblico a queste istanze è controllato solo dalle regole ICMP che hai stabilito in precedenza.

Invia un ping agli indirizzi IP interni

Invia un ping agli indirizzi IP interni delle istanze VM per determinare se puoi raggiungere le istanze dall'interno di una rete VPC.

- Nella console Cloud, nel menu di navigazione, fai clic su Compute Engine > Istanze VM.

Osserva gli indirizzi IP interni per mynet-notus-vm, managementnet-us-vm e privatenet-us-vm.

- Torna al terminale SSH per mynet-us-vm.

- Per verificare la connettività all'indirizzo IP interno di mynet-notus-vm, esegui questo comando, sostituendo l'indirizzo IP interno di mynet-notus-vm:

ping -c 3 <Enter mynet-notus-vm's internal IP here>

Nota: puoi inviare un ping all'indirizzo IP interno di mynet-notus-vm poiché si trova sulla stessa rete VPC della sorgente del ping (mynet-us-vm), anche se entrambe le istanze VM sono in zone, regioni e continenti diversi.

- Per verificare la connettività all'indirizzo IP interno di managementnet-us-vm, esegui questo comando, sostituendo il segnaposto con l'indirizzo IP interno di managementnet-us-vm:

ping -c 3 <Enter managementnet-us-vm's internal IP here>

Nota: questa operazione non dovrebbe andare a buon fine, come indica la perdita di pacchetti del 100%.

- Per verificare la connettività all'indirizzo IP interno di privatenet-us-vm, esegui il comando seguente, sostituendo al segnaposto l'indirizzo IP interno di privatenet-us-vm:

ping -c 3 <Enter privatenet-us-vm's internal IP here>

Nota: nemmeno questa operazione dovrebbe andare a buon fine, come indica la perdita di pacchetti del 100%. Non puoi inviare un ping all'indirizzo IP interno di managementnet-us-vm e privatenet-us-vm in quanto si trovano in reti VPC diverse rispetto alla sorgente del ping (mynet-us-vm), anche se si trovano tutte nella stessa zona.

Attività 5: rivedi

In questo lab hai esplorato la rete predefinita e stabilito che non puoi creare istanze VM senza una rete VPC. Hai quindi creato una nuova rete VPC in modalità automatica con subnet, route, regole firewall e due istanze VM, oltre ad aver testato la connettività per le istanze VM. Poiché la rete in modalità automatica non è consigliata per la produzione, l'hai convertita in una rete in modalità personalizzata.

Successivamente, hai creato altre due reti VPC in modalità personalizzata con regole firewall e istanze VM usando la console Cloud e la riga di comando gcloud. Poi hai eseguito un test della connettività nelle reti VPC, verificando che funziona quando invii un ping agli indirizzi IP esterni ma non quando lo invii agli indirizzi IP interni.

Per impostazione predefinita, le reti VPC sono domini di rete privati isolati. Pertanto, le comunicazioni verso gli indirizzi IP interni non sono consentite tra le reti a meno che non vengano impostati meccanismi come il peering VPC o VPN.

Termina il lab

Una volta completato il lab, fai clic su Termina lab. Google Skills rimuove le risorse che hai utilizzato ed esegue la pulizia dell'account.

Avrai la possibilità di inserire una valutazione in merito alla tua esperienza. Seleziona il numero di stelle applicabile, inserisci un commento, quindi fai clic su Invia.

Il numero di stelle corrisponde alle seguenti valutazioni:

- 1 stella = molto insoddisfatto

- 2 stelle = insoddisfatto

- 3 stelle = esperienza neutra

- 4 stelle = soddisfatto

- 5 stelle = molto soddisfatto

Se non vuoi lasciare un feedback, puoi chiudere la finestra di dialogo.

Per feedback, suggerimenti o correzioni, utilizza la scheda Assistenza.

Copyright 2026 Google LLC Tutti i diritti riservati. Google e il logo Google sono marchi di Google LLC. Tutti gli altri nomi di società e prodotti sono marchi delle rispettive società a cui sono associati.

), fai clic su Rete VPC > Reti VPC.

), fai clic su Rete VPC > Reti VPC. ).

).