Ringkasan

Virtual Private Cloud (VPC) Google Cloud menyediakan fungsionalitas jaringan untuk instance virtual machine (VM) Compute Engine, container Kubernetes Engine, dan lingkungan fleksibel App Engine. Dengan kata lain, tanpa jaringan VPC, Anda tidak dapat membuat instance VM, container, atau aplikasi App Engine. Oleh karena itu, setiap project Google Cloud memiliki jaringan default untuk membantu Anda memulai.

Jaringan VPC bisa diibaratkan jaringan fisik, hanya saja jaringan ini divirtualisasikan di dalam Google Cloud. Jaringan VPC adalah resource global yang terdiri dari sejumlah subnetwork (subnet) virtual regional di pusat data, yang semuanya terhubung melalui jaringan area luas (WAN) global. Jaringan VPC secara logis terpisah satu sama lain dalam Google Cloud.

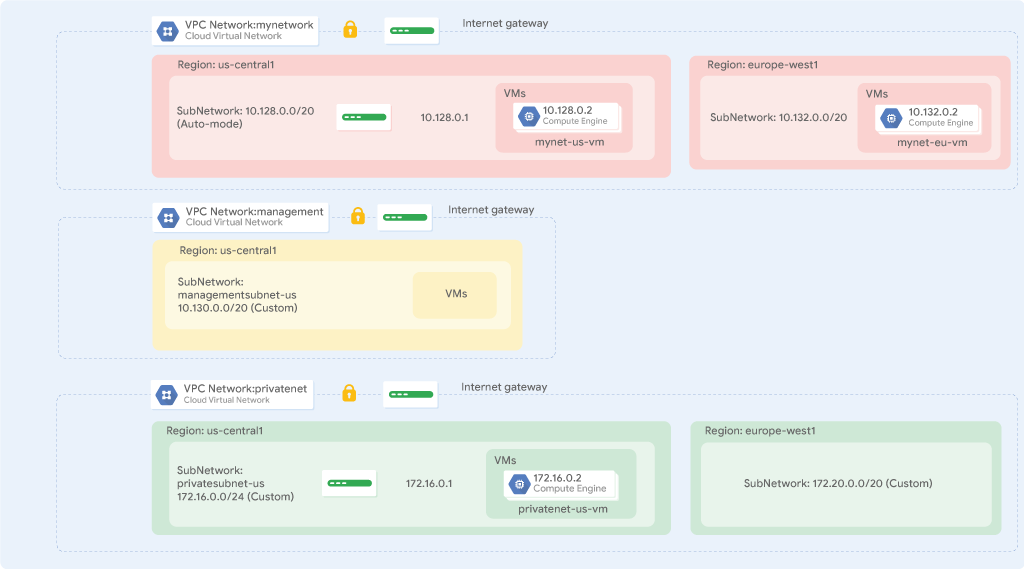

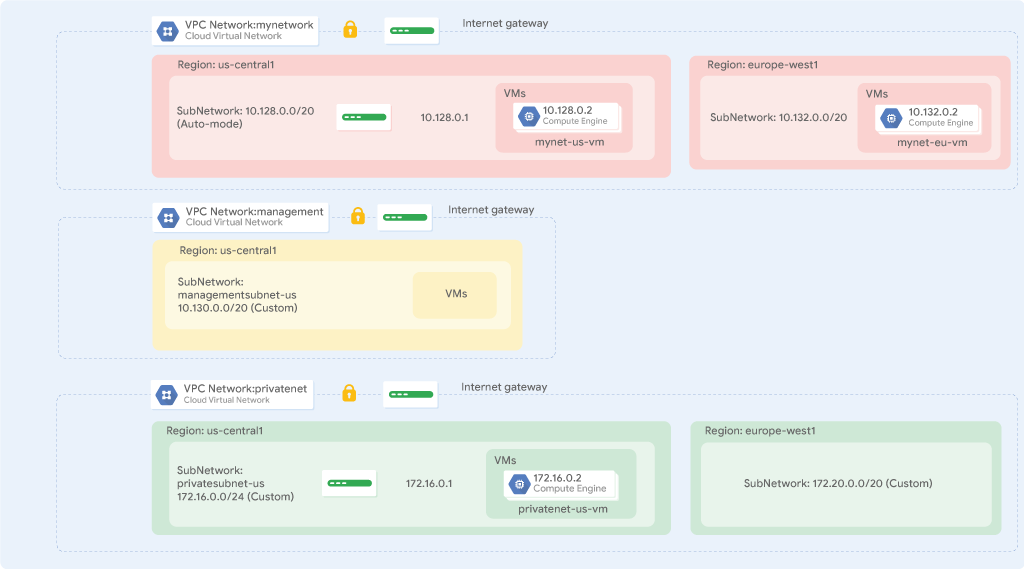

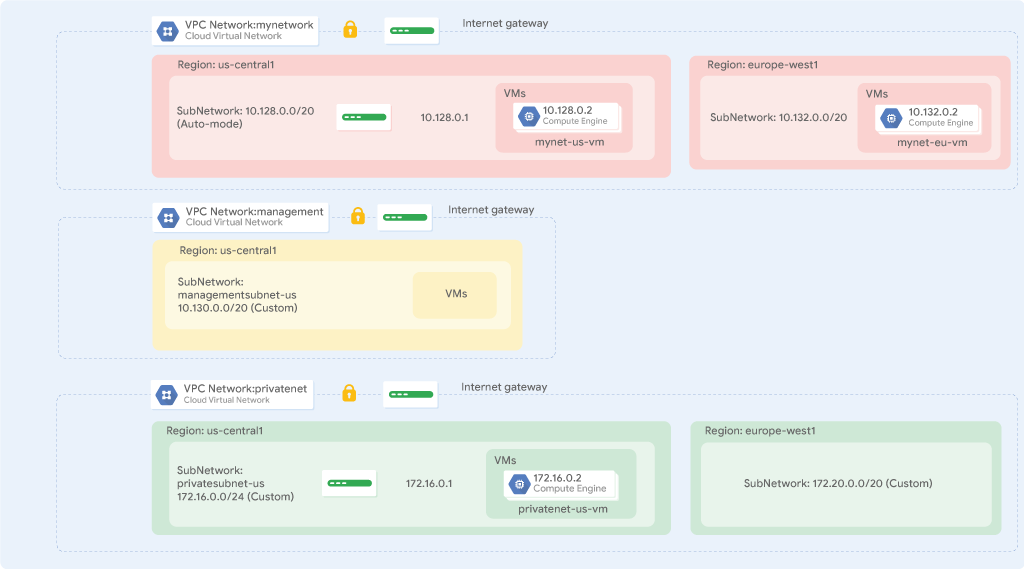

Di lab ini, Anda akan membuat jaringan VPC mode otomatis dengan aturan firewall dan dua instance VM. Kemudian, Anda akan mengonversi jaringan mode otomatis tersebut menjadi jaringan mode kustom dan membuat jaringan mode kustom lainnya seperti ditunjukkan pada diagram jaringan di bawah. Anda juga akan menguji konektivitas antarjaringan.

Tujuan

Di lab ini, Anda akan mempelajari cara:

- Mengeksplorasi jaringan VPC default

- Membuat jaringan mode otomatis dengan aturan firewall

- Mengonversi jaringan mode otomatis menjadi jaringan mode kustom

- Membuat jaringan VPC mode kustom dengan aturan firewall

- Membuat instance VM menggunakan Compute Engine

- Mempelajari konektivitas untuk instance VM antarjaringan VPC

Penyiapan dan Persyaratan

Untuk setiap lab, Anda akan memperoleh project Google Cloud baru serta serangkaian resource selama jangka waktu tertentu, tanpa biaya.

-

Klik tombol Start Lab. Jika Anda perlu membayar lab, jendela pop-up akan terbuka untuk memilih metode pembayaran.

Di sebelah kiri adalah panel Lab Details yang memuat sebagai berikut:

- Tombol Open Google Cloud console

- Waktu tersisa

- Kredensial sementara yang harus Anda gunakan untuk lab ini

- Informasi lain, jika diperlukan, untuk menyelesaikan lab ini

-

Klik Open Google Cloud console (atau klik kanan dan pilih Open Link in Incognito Window jika Anda menjalankan browser Chrome).

Lab akan menjalankan resource, lalu membuka tab lain yang menampilkan halaman Sign in.

Tips: Atur tab di jendela terpisah secara berdampingan.

Catatan: Jika Anda melihat dialog Choose an account, klik Use Another Account.

-

Jika perlu, salin Username di bawah dan tempel ke dialog Sign in.

{{{user_0.username | "Username"}}}

Anda juga dapat menemukan Username di panel Lab Details.

-

Klik Next.

-

Salin Password di bawah dan tempel ke dialog Welcome.

{{{user_0.password | "Password"}}}

Anda juga dapat menemukan Password di panel Lab Details.

-

Klik Next.

Penting: Anda harus menggunakan kredensial yang diberikan lab. Jangan menggunakan kredensial akun Google Cloud Anda.

Catatan: Menggunakan akun Google Cloud sendiri untuk lab ini dapat dikenai biaya tambahan.

-

Klik halaman berikutnya:

- Setujui persyaratan dan ketentuan.

- Jangan tambahkan opsi pemulihan atau autentikasi 2 langkah (karena ini akun sementara).

- Jangan mendaftar uji coba gratis.

Setelah beberapa saat, Konsol Google Cloud akan terbuka di tab ini.

Catatan: Untuk melihat menu yang berisi daftar produk dan layanan Google Cloud, klik Navigation menu di kiri atas, atau ketik nama layanan atau produk di kolom Search.

Tugas 1. Mengeksplorasi jaringan default

Setiap project Google Cloud memiliki jaringan default dengan subnet, rute, dan aturan firewall.

Melihat subnet

Jaringan default memiliki satu subnet di setiap region Google Cloud.

- Di Konsol Google Cloud, pada Navigation menu (

), klik VPC network > VPC networks.

), klik VPC network > VPC networks.

- Perhatikan jaringan default dengan subnetnya.

Setiap subnet terkait dengan region Google Cloud dan blok CIDR RFC 1918 pribadi untuk IP addresses range internalnya dan gateway.

Melihat rute

Rute memberi tahu instance VM dan jaringan VPC cara mengirim traffic dari satu instance ke lokasi yang dituju, baik di dalam jaringan maupun di luar Google Cloud. Setiap jaringan VPC dilengkapi dengan beberapa rute default untuk mengarahkan traffic pada subnetnya dan mengirim traffic dari instance yang valid ke internet.

-

Di panel kiri, klik Routes.

-

Di menu dropdown Network, klik default.

-

Di menu dropdown Region, klik .

-

Klik View.

Perhatikan bahwa ada satu rute untuk tiap subnet dan satu lagi untuk Default internet gateway (0.0.0.0/0).

Rute tersebut dikelola untuk Anda, tetapi Anda dapat membuat rute statis kustom untuk mengarahkan beberapa paket ke tujuan tertentu. Misalnya, Anda dapat membuat satu rute yang mengirim semua traffic keluar ke satu instance yang dikonfigurasi sebagai gateway NAT.

Melihat aturan firewall

Setiap jaringan VPC menerapkan firewall virtual terdistribusi yang dapat dikonfigurasi. Dengan aturan firewall, Anda dapat mengontrol paket mana yang diizinkan untuk sampai ke tujuan tertentu. Setiap jaringan VPC memiliki dua aturan firewall tersirat yang memblokir semua koneksi masuk dan mengizinkan semua koneksi keluar.

-

Di panel kiri, klik Firewall.

Perhatikan bahwa ada 4 aturan firewall Ingress untuk jaringan default:

- default-allow-icmp

- default-allow-rdp

- default-allow-ssh

- default-allow-internal

Aturan firewall ini mengizinkan traffic ingress ICMP, RDP, dan SSH dari mana pun (0.0.0.0/0) dan semua traffic TCP, UDP, dan ICMP di dalam jaringan (10.128.0.0/9). Aturan tersebut dijelaskan di kolom Targets, Filters, Protocols/ports, dan Action.

Menghapus aturan Firewall

- Di panel kiri, klik Firewall policies.

- Dari VPC firewall rules, pilih semua aturan firewall jaringan default.

- Klik Delete.

- Klik Delete untuk mengonfirmasi penghapusan aturan firewall.

Menghapus jaringan default

- Di Navigation menu (

), klik VPC network > VPC networks.

), klik VPC network > VPC networks.

- Pilih jaringan default.

- Klik Delete VPC network, lalu ketik default.

- Klik Delete untuk mengonfirmasi penghapusan jaringan default.

Tunggu hingga jaringan dihapus sebelum melanjutkan.

- Di panel kiri, klik Routes.

Perhatikan bahwa tidak ada rute.

- Di panel kiri, klik Firewall.

Perhatikan bahwa tidak ada aturan firewall.

Catatan: Tanpa jaringan VPC, rute tidak akan tercipta.

Mencoba membuat instance VM

Pastikan bahwa Anda tidak dapat membuat instance VM tanpa jaringan VPC.

- Pada Navigation menu, klik Compute Engine > VM instances.

- Klik Create Instance.

- Setujui nilai default, lalu klik Create.

Pesan error akan ditampilkan di tab Networking.

-

Klik Go to Issues.

Di Network Interfaces, perhatikan pesan error No more networks available di bagian Network interfaces.

-

Klik Cancel.

Catatan: Sesuai prediksi, Anda tidak dapat membuat instance VM tanpa jaringan VPC.

Tugas 2. Membuat jaringan mode otomatis

Anda telah ditugaskan untuk membuat jaringan mode otomatis dengan dua instance VM. Jaringan mode otomatis mudah disiapkan dan digunakan karena jaringan ini akan otomatis membuat subnet di setiap region. Namun, Anda tidak memiliki kontrol menyeluruh atas subnet yang dibuat di jaringan VPC Anda, termasuk region dan rentang alamat IP yang digunakan.

Pelajari dokumentasi VPC Google untuk mengetahui lebih banyak hal yang perlu dipertimbangkan sebelum memilih jaringan mode otomatis. Sementara, asumsikan Anda menggunakan jaringan mode otomatis untuk tujuan pembuatan prototipe.

Mengaktifkan API yang diperlukan

- Di terminal Cloud Shell, gunakan

gcloud untuk mengaktifkan layanan yang digunakan di lab:

gcloud services enable \

iap.googleapis.com \

networkmanagement.googleapis.com

Membuat jaringan VPC mode otomatis dengan aturan firewall

- Di Navigation menu (

), klik VPC network > VPC networks.

), klik VPC network > VPC networks.

- Klik Create VPC network.

- Untuk Name, ketik mynetwork.

- Untuk Subnet creation mode, klik Automatic.

Jaringan mode otomatis akan membuat subnet di setiap region secara otomatis.

- Untuk Firewall rules, pilih semua aturan yang tersedia.

Semua aturan firewall ini adalah aturan firewall standar yang juga dimiliki jaringan default. Aturan deny-all-ingress dan allow-all-egress juga ditampilkan, tetapi aturan tersebut tidak dapat dipilih atau dinonaktifkan karena keduanya otomatis disertakan. Priority kedua aturan tersebut lebih rendah (angka bilangan bulat yang lebih besar menandakan prioritas yang lebih rendah) sehingga aturan allow-icmp, allow-custom, allow-rdp, dan allow-ssh lebih diutamakan.

-

Klik Create.

-

Saat jaringan baru sudah siap, klik mynetwork > Subnets. Perhatikan rentang alamat IP untuk subnet di dan .

Catatan: Jika tidak sengaja menghapus jaringan default, Anda dapat segera membuatnya kembali dengan membuat jaringan mode otomatis seperti yang baru saja Anda lakukan.

Menambahkan Aturan Firewall IAP

-

Setelah VPC dibuat, buka VPC network > Firewall.

-

Klik Create firewall rule.

-

Masukkan detail berikut:

-

Name: allow-iap-ssh

-

Network: mynetwork

-

Priority: 1000

-

Direction of traffic: Ingress

-

Action on match: Allow

-

Targets: Tag target yang ditentukan

-

Target tags: iap-gce

-

Source filter: Rentang IPv4

-

Source IP ranges: 35.235.240.0/20

-

Protocols and ports: Centang Specified protocols and ports, lalu masukkan:

tcp:22

-

Klik Create.

Membuat instance VM di

Buat instance VM di region . Memilih region dan zona akan menentukan subnet dan menetapkan alamat IP internal dari rentang alamat IP subnet.

-

Di Navigation menu ( ), klik Compute Engine > VM instances.

), klik Compute Engine > VM instances.

-

Klik Create Instance.

-

Tentukan nilai berikut:

| Properti |

Nilai (masukkan nilai atau pilih opsi yang ditentukan) |

| Name |

mynet-us-vm |

| Region |

|

| Zone |

|

-

Untuk Series, pilih E2.

-

Untuk Machine type, pilih e2-medium (2 vCPU, 4 GB memory).

-

Klik OS and storage.

-

Jika Image yang ditampilkan bukan Debian GNU/Linux 12 (bookworm), klik Change, lalu pilih Debian GNU/Linux 12 (bookworm), kemudian klik Select.

-

Klik Networking.

-

Untuk Network tags, ketik iap-gce.

-

Klik Create.

Membuat instance VM di

Buat instance VM di region .

-

Klik Create instance.

-

Tentukan nilai berikut:

| Properti |

Nilai (masukkan nilai atau pilih opsi yang ditentukan) |

| Name |

mynet-notus-vm |

| Region |

|

| Zone |

|

-

Untuk Series, pilih E2.

-

Untuk Machine type, pilih e2-medium (2 vCPU, 4 GB memory).

-

Klik OS and storage.

-

Jika Image yang ditampilkan bukan Debian GNU/Linux 12 (bookworm), klik Change, lalu pilih Debian GNU/Linux 12 (bookworm), kemudian klik Select.

-

Klik Networking.

-

Untuk Network tags, ketik iap-gce.

-

Klik Create.

Catatan: External IP addresses (Alamat IP eksternal) untuk kedua instance VM bersifat sementara. Jika ada instance yang terhenti, semua alamat IP eksternal sementara yang ditetapkan ke instance tersebut akan dilepaskan kembali ke kumpulan Compute Engine umum dan dapat digunakan oleh project lain.

Saat instance yang terhenti dimulai lagi, alamat IP eksternal sementara yang baru akan ditetapkan ke instance tersebut. Atau, Anda dapat mencadangkan alamat IP eksternal statis, yang menetapkan alamat ke project Anda tanpa batas waktu hingga Anda melepasnya secara eksplisit.

Memverifikasi konektivitas untuk instance VM

Aturan firewall yang dibuat dengan mynetwork memungkinkan traffic ingress SSH dan ICMP dari dalam mynetwork (IP internal) dan dari luar jaringan tersebut (IP eksternal).

- Di Navigation menu, klik Compute Engine > VM instances.

Perhatikan alamat IP eksternal dan internal untuk mynet-notus-vm.

- Untuk melakukan SSH ke instance VM mynet-us-vm, jalankan perintah berikut:

gcloud compute ssh mynet-us-vm \

--zone={{{ project_0.default_zone | Zone 1}}} \

--tunnel-through-iap

Ketika ditanya apakah Anda ingin melanjutkan, tekan Y.

Saat dimintai frasa sandi, tekan ENTER untuk mengosongkan frasa sandi, lalu tekan ENTER lagi.

Catatan: Anda dapat menjalankan SSH berkat aturan firewall allow-ssh, yang mengizinkan traffic masuk dari mana pun (0.0.0.0/0) untuk tcp:22. Koneksi SSH berfungsi dengan lancar karena Compute Engine menghasilkan kunci SSH untuk Anda dan menyimpannya di salah satu lokasi berikut:

- Secara default, Compute Engine menambahkan kunci yang dihasilkan ke metadata project atau instance.

- Jika akun Anda dikonfigurasi untuk menggunakan Login OS, Compute Engine akan menyimpan kunci yang dihasilkan dengan akun pengguna Anda.

Penting: Akses SSH hanya berfungsi jika update metadata diizinkan dan disebarkan ke instance. Jika update metadata diblokir (misalnya, karena kebijakan atau kesalahan konfigurasi), akses SSH dapat gagal meskipun aturan firewall mengizinkan port 22.

Atau, Anda dapat mengontrol akses menuju instance Linux dengan membuat kunci SSH dan mengedit metadata kunci SSH publik.

- Untuk menguji konektivitas ke IP internal mynet-notus-vm, jalankan perintah berikut dengan mengganti bagian IP internal mynet-notus-vm:

ping -c 3 <Enter mynet-notus-vm's internal IP here>

Berkat aturan firewall allow-custom, Anda dapat melakukan ping IP internal mynet-notus-vm.

- Untuk menguji konektivitas ke IP eksternal mynet-notus-vm, jalankan perintah berikut dengan mengganti bagian IP eksternal mynet-notus-vm:

ping -c 3 <Masukkan IP eksternal mynet-notus-vm di sini>

- Masukkan perintah

exit untuk keluar dari sesi SSH dan kembali ke Cloud Shell.

Catatan: Seperti yang diharapkan, Anda dapat menjalankan SSH ke mynet-notus-vm dan melakukan ping alamat IP internal dan eksternal mynet-eu-vm. Atau, Anda dapat menjalankan SSH ke mynet-notus-vm dan melakukan ping alamat IP internal dan eksternal mynet-us-vm, yang sama-sama berfungsi.

Mengonversi jaringan menjadi jaringan mode kustom

Jaringan mode otomatis sejauh ini berfungsi dengan baik. Namun, Anda diminta untuk mengonversinya menjadi jaringan mode kustom agar subnet baru tidak dibuat secara otomatis saat region baru tersedia. Hal ini bisa menghasilkan alamat IP yang sama dengan yang digunakan oleh subnet atau rute statis yang dibuat secara manual, juga dapat mengganggu seluruh perencanaan jaringan Anda.

- Di Navigation menu (

), klik VPC network > VPC networks.

), klik VPC network > VPC networks.

- Klik mynetwork untuk membuka detail jaringan.

- Klik Edit.

- Pilih Custom untuk Subnet creation mode.

- Klik Save.

- Kembali ke halaman VPC networks.

Tunggu hingga Mode mynetwork berubah menjadi Custom.

Refresh dapat diklik sembari Anda menunggu.

Klik Check my progress untuk memverifikasi tujuan.

Membuat jaringan VPC dan instance VM

Catatan: Selain mudah dilakukan, mengonversi jaringan mode otomatis menjadi jaringan mode kustom juga memberikan lebih banyak fleksibilitas. Sebaiknya gunakan jaringan mode kustom selama produksi.

Tugas 3. Membuat jaringan mode kustom

Anda telah ditugaskan untuk membuat dua jaringan kustom tambahan, yaitu managementnet dan privatenet, sekaligus aturan firewall untuk mengizinkan traffic ingress SSH, ICMP, dan RDP serta instance VM seperti yang diperlihatkan dalam diagram contoh ini (tidak termasuk vm-appliance):

Perhatikan bahwa rentang CIDR IP di jaringan ini tidak ada yang sama. Dengan begitu, Anda dapat menyiapkan berbagai mekanisme, misalnya peering VPC antarjaringan. Jika menentukan rentang CIDR IP yang berbeda dari jaringan lokal, Anda dapat mengonfigurasi konektivitas hybrid menggunakan VPN atau Cloud Interconnect.

Membuat jaringan managementnet

Buat jaringan managementnet menggunakan Konsol Cloud.

-

Di Konsol Google Cloud, pada Navigation menu ( ), klik VPC network > VPC networks.

), klik VPC network > VPC networks.

-

Klik Create VPC Network.

-

Untuk Name, ketik managementnet

-

Untuk Subnet creation mode, klik Custom.

-

Tentukan nilai berikut dan tetap gunakan nilai default untuk setelan lainnya:

| Properti |

Nilai (masukkan nilai atau pilih opsi yang ditentukan) |

| Name |

managementsubnet-us |

| Region |

|

| IPv4 range |

10.240.0.0/20 |

-

Klik Done.

-

Klik Equivalent Command line.

Perintah ini menunjukkan bahwa jaringan dan subnet dapat dibuat menggunakan command line gcloud. Anda akan membuat jaringan privatenet menggunakan perintah ini dengan parameter serupa.

-

Klik Close.

-

Klik Create.

Membuat jaringan privatenet

Buat jaringan privatenet menggunakan command line gcloud.

- Di Konsol Google Cloud, klik Activate Cloud Shell (

).

).

- Jika diminta, klik Continue.

- Untuk membuat jaringan privatenet, jalankan perintah berikut. Klik Authorize, jika diminta.

gcloud compute networks create privatenet --subnet-mode=custom

- Untuk membuat subnet privatesubnet-us, jalankan perintah berikut:

gcloud compute networks subnets create privatesubnet-us --network=privatenet --region={{{project_0.default_region|Region 1}}} --range=172.16.0.0/24

- Untuk membuat subnet privatesubnet-notus, jalankan perintah berikut:

gcloud compute networks subnets create privatesubnet-notus --network=privatenet --region={{{project_0.default_region_2|Region 2}}} --range=172.20.0.0/20

- Untuk menampilkan jaringan VPC yang tersedia, jalankan perintah berikut:

gcloud compute networks list

Output-nya akan terlihat seperti ini:

NAME: managementnet

SUBNET_MODE: CUSTOM

BGP_ROUTING_MODE: REGIONAL

IPV4_RANGE:

GATEWAY_IPV4:

NAME: mynetwork

SUBNET_MODE: CUSTOM

BGP_ROUTING_MODE: REGIONAL

IPV4_RANGE:

GATEWAY_IPV4:

NAME: privatenet

SUBNET_MODE: CUSTOM

BGP_ROUTING_MODE: REGIONAL

IPV4_RANGE:

GATEWAY_IPV4:

- Untuk menampilkan subnet VPC yang tersedia (diurutkan berdasarkan jaringan VPC), jalankan perintah berikut:

gcloud compute networks subnets list --sort-by=NETWORK

Catatan: Jaringan managementnet dan privatenet hanya memiliki subnet yang sudah Anda buat karena merupakan jaringan mode kustom. mynetwork juga merupakan jaringan mode kustom, tapi dimulai sebagai jaringan mode otomatis, sehingga menghasilkan subnet di setiap region.

- Di Konsol Google Cloud, pada Navigation menu (

), klik VPC network > VPC networks.

), klik VPC network > VPC networks.

Pastikan jaringan dan subnet yang sama ada di Konsol Cloud.

Membuat aturan firewall untuk managementnet

Buat aturan firewall untuk mengizinkan traffic ingress SSH, ICMP, dan RDP ke instance VM di jaringan managementnet.

-

Di Konsol Google Cloud, pada Navigation menu ( ), klik VPC network > Firewall.

), klik VPC network > Firewall.

-

Klik Create firewall rule.

-

Tentukan nilai berikut dan tetap gunakan nilai default untuk setelan lainnya:

| Properti |

Nilai (masukkan nilai atau pilih opsi yang ditentukan) |

| Name |

managementnet-allow-icmp-ssh-rdp |

| Network |

managementnet |

| Targets |

All instances in the network |

| Source filter |

IPv4 Ranges |

| Source IPv4 ranges |

0.0.0.0/0 |

| Protocols and ports |

Specified protocols and ports |

Catatan: Pastikan Anda menyertakan /0 di Source IPv4 ranges untuk menentukan semua jaringan.

-

Pilih tcp, kemudian tetapkan port 22 dan 3389.

-

Pilih Other protocols kemudian tetapkan protokol icmp.

-

Klik Equivalent Command line.

Perintah ini menunjukkan bahwa aturan firewall juga dapat dibuat menggunakan command line gcloud. Anda akan membuat aturan firewall privatenet menggunakan perintah ini dengan parameter serupa.

-

Klik Close.

-

Klik Create.

Membuat aturan firewall untuk privatenet

Buat aturan firewall untuk jaringan privatenet menggunakan command line gcloud.

- Kembali ke Cloud Shell. Jika perlu, klik Activate Cloud Shell (

).

).

- Untuk membuat aturan firewall privatenet-allow-icmp-ssh-rdp, jalankan perintah berikut:

gcloud compute firewall-rules create privatenet-allow-icmp-ssh-rdp --direction=INGRESS --priority=1000 --network=privatenet --action=ALLOW --rules=icmp,tcp:22,tcp:3389 --source-ranges=0.0.0.0/0

Output-nya akan terlihat seperti ini:

NAME: privatenet-allow-icmp-ssh-rdp

NETWORK: privatenet

DIRECTION: INGRESS

PRIORITY: 1000

ALLOW: icmp,tcp:22,tcp:3389

DENY:

DISABLED: False

- Untuk menampilkan semua aturan firewall (diurutkan berdasarkan jaringan VPC), jalankan perintah berikut:

gcloud compute firewall-rules list --sort-by=NETWORK

Output-nya akan terlihat seperti ini:

NAME: managementnet-allow-icmp-ssh-rdp

NETWORK: managementnet

DIRECTION: INGRESS

PRIORITY: 1000

ALLOW: tcp:22,tcp:3389,icmp

DENY:

DISABLED: False

NAME: mynetwork-allow-custom

NETWORK: mynetwork

DIRECTION: INGRESS

PRIORITY: 65534

ALLOW: all

DENY:

DISABLED: False

NAME: mynetwork-allow-icmp

NETWORK: mynetwork

DIRECTION: INGRESS

PRIORITY: 65534

ALLOW: icmp

DENY:

DISABLED: False

NAME: mynetwork-allow-rdp

NETWORK: mynetwork

DIRECTION: INGRESS

PRIORITY: 65534

ALLOW: tcp:3389

DENY:

DISABLED: False

NAME: mynetwork-allow-ssh

NETWORK: mynetwork

DIRECTION: INGRESS

PRIORITY: 65534

ALLOW: tcp:22

DENY:

DISABLED: False

NAME: privatenet-allow-icmp-ssh-rdp

NETWORK: privatenet

DIRECTION: INGRESS

PRIORITY: 1000

ALLOW: icmp,tcp:22,tcp:3389

DENY:

DISABLED: False

Aturan firewall untuk jaringan mynetwork telah dibuat untuk Anda. Anda dapat menentukan beberapa protokol dan port lewat satu aturan firewall (privatenet dan managementnet) atau mendistribusikannya di beberapa aturan (default dan mynetwork).

- Di Konsol Cloud, pada Navigation menu (

), klik VPC network > Firewall.

), klik VPC network > Firewall.

Pastikan aturan firewall yang sama ada di Konsol Cloud.

Klik Check my progress untuk memverifikasi tujuan.

Membuat jaringan VPC mode kustom dengan aturan firewall

Selanjutnya, buat dua instance VM:

-

managementnet-us-vm di managementsubnet-us

-

privatenet-us-vm di privatesubnet-us

Membuat instance managementnet-us-vm

Buat instance managementnet-us-vm menggunakan Konsol Cloud.

-

Di Konsol Google Cloud, pada Navigation menu ( ), klik Compute Engine > VM instances.

), klik Compute Engine > VM instances.

-

Klik Create instance.

-

Tentukan nilai berikut dan tetap gunakan nilai default untuk setelan lainnya:

| Properti |

Nilai (masukkan nilai atau pilih opsi yang ditentukan) |

| Name |

managementnet-us-vm |

| Region |

|

| Zone |

|

| Series |

E2 |

| Machine type |

e2-micro (2 vCPU, 1 core, 1 GB memory) |

| Boot disk |

Debian GNU/Linux 12 (bookworm) |

-

Klik Networking.

-

Untuk Network interfaces, klik panah dropdown untuk mengedit.

-

Tentukan nilai berikut dan tetap gunakan nilai default untuk setelan lainnya:

| Properti |

Nilai (masukkan nilai atau pilih opsi yang ditentukan) |

| Network |

managementnet |

| Subnetwork |

managementsubnet-us |

Catatan: Subnet yang tersedia untuk dipilih hanyalah subnet yang ada di region yang dipilih.

-

Klik Done.

-

Klik Equivalent Code.

Hal ini menunjukkan bahwa instance VM juga dapat dibuat menggunakan command line gcloud. Anda akan membuat instance privatenet-us-vm menggunakan perintah ini dengan parameter serupa.

-

Klik Create.

Membuat instance privatenet-us-vm

Buat instance privatenet-us-vm menggunakan command line gcloud.

- Kembali ke Cloud Shell. Jika perlu, klik Activate Cloud Shell (

).

).

- Untuk membuat instance privatenet-us-vm, jalankan perintah berikut:

gcloud compute instances create privatenet-us-vm --zone={{{project_0.default_zone|Zone 1}}} --machine-type=e2-micro --subnet=privatesubnet-us --image-family=debian-12 --image-project=debian-cloud --boot-disk-size=10GB --boot-disk-type=pd-standard --boot-disk-device-name=privatenet-us-vm

- Untuk menampilkan semua instance VM (urut berdasarkan zona), jalankan perintah berikut:

gcloud compute instances list --sort-by=ZONE

- Di Konsol Cloud, pada Navigation menu (

), klik Compute Engine > VM instances.

), klik Compute Engine > VM instances.

Pastikan instance VM tersebut ada di Konsol Cloud.

-

Untuk Columns, pilih Zone.

Terdapat tiga instance di dan satu instance di . Namun, ketiga instance tersebut tersebar di tiga jaringan VPC (managementnet, mynetwork, dan privatenet) tanpa ada instance di zona dan jaringan yang sama dengan yang lain. Di tugas berikutnya, Anda akan mempelajari pengaruhnya terhadap konektivitas internal.

Klik Check my progress untuk memverifikasi tujuan.

Membuat instance VM

Catatan: Silakan pelajari lebih lanjut informasi jaringan pada setiap instance VM dengan mengklik link nic0 di kolom Internal IP. Halaman detail antarmuka jaringan yang dihasilkan berisi subnet sekaligus rentang CIDR IP, aturan firewall, dan rute yang diterapkan ke instance tersebut, serta analisis jaringan lainnya.

Tugas 4. Mempelajari konektivitas antarjaringan

Pelajari konektivitas di antara berbagai instance VM. Khususnya, ketahui dampak memiliki beberapa instance VM di satu zona yang sama dibandingkan beberapa instance di satu jaringan VPC yang sama.

Melakukan ping alamat IP eksternal

Ping alamat IP eksternal instance VM untuk menentukan apakah Anda dapat menjangkau instance dari internet publik atau tidak.

- Di Konsol Google Cloud, pada Navigation menu, klik Compute Engine > VM instances.

Perhatikan alamat IP eksternal untuk mynet-notus-vm, managementnet-us-vm, dan privatenet-us-vm.

- Untuk melakukan SSH ke instance VM mynet-us-vm, jalankan perintah berikut:

gcloud compute ssh mynet-us-vm \

--zone={{{ project_0.default_zone | Zone 1}}} \

--tunnel-through-iap

- Untuk menguji konektivitas ke IP eksternal mynet-notus-vm, jalankan perintah berikut dengan mengganti bagian IP eksternal mynet-notus-vm:

ping -c 3 <Enter mynet-notus-vm's external IP here>

Perintah ini seharusnya berfungsi.

- Untuk menguji konektivitas ke IP eksternal managementnet-us-vm, jalankan perintah berikut dengan mengganti bagian IP eksternal managementnet-us-vm:

ping -c 3 <Enter managementnet-us-vm's external IP here>

Perintah ini seharusnya berfungsi.

- Untuk menguji konektivitas ke IP eksternal privatenet-us-vm, jalankan perintah berikut dengan mengganti bagian IP eksternal privatenet-us-vm:

ping -c 3 <Enter privatenet-us-vm's external IP here>

Perintah ini seharusnya berfungsi.

Catatan: Anda dapat melakukan ping alamat IP eksternal dari semua instance VM, meskipun instance berada di zona atau jaringan VPC yang berbeda. Langkah ini mengonfirmasi bahwa akses publik ke instance tersebut hanya dikontrol oleh aturan firewall ICMP yang Anda buat sebelumnya.

Melakukan ping alamat IP internal

Ping alamat IP internal instance VM untuk menentukan apakah Anda dapat menjangkau instance dari dalam jaringan VPC atau tidak.

- Di Konsol Cloud, pada Navigation menu, klik Compute Engine > VM instances.

Perhatikan alamat IP internal untuk mynet-notus-vm, managementnet-us-vm, dan privatenet-us-vm.

- Kembali ke sesi SSH untuk mynet-us-vm.

- Untuk menguji konektivitas ke IP internal mynet-notus-vm, jalankan perintah berikut dengan mengganti bagian IP internal mynet-notus-vm:

ping -c 3 <Enter mynet-notus-vm's internal IP here>

Catatan: Anda dapat melakukan ping alamat IP internal mynet-notus-vm karena alamat IP tersebut berada di jaringan VPC yang sama dengan sumber ping (mynet-us-vm), meskipun kedua instance VM tersebut berada di zona, region, dan benua yang berbeda.

- Untuk menguji konektivitas ke IP internal managementnet-us-vm, jalankan perintah berikut, dengan mengganti IP internal managementnet-us-vm:

ping -c 3 <Enter mynet-eu-vm's internal IP here>

Catatan: Perintah ini seharusnya tidak berfungsi, sebagaimana ditunjukkan oleh paket yang hilang seluruhnya.

- Untuk menguji konektivitas ke IP internal privatenet-us-vm, jalankan perintah berikut, dengan mengganti IP internal privatenet-us-vm:

ping -c 3 <Enter mynet-eu-vm's internal IP here>

Catatan: Perintah ini seharusnya juga tidak berfungsi, sebagaimana ditunjukkan oleh paket yang hilang seluruhnya. Anda tidak dapat melakukan ping alamat IP internal managementnet-us-vm dan privatenet-us-vm karena keduanya berada di jaringan VPC yang berbeda dari sumber ping (mynet-us-vm meskipun keduanya berada di zona yang sama.

Tugas 5. Ulasan

Di lab ini, Anda mempelajari jaringan default dan memahami bahwa instance VM tidak dapat dibuat tanpa jaringan VPC. Oleh karena itu, Anda membuat jaringan VPC mode otomatis baru dengan subnet, rute, aturan firewall, dan dua instance VM, lalu menguji konektivitas instance VM tersebut. Berhubung jaringan mode otomatis sebaiknya tidak digunakan untuk proses produksi, Anda mengonversi jaringan mode otomatis tersebut menjadi jaringan mode kustom.

Selanjutnya, Anda membuat dua jaringan VPC mode kustom lainnya dengan aturan firewall dan instance VM menggunakan Konsol Cloud dan command line gcloud. Setelah itu, Anda menguji konektivitas antarjaringan VPC yang berfungsi saat melakukan ping alamat IP eksternal, tetapi tidak berfungsi saat melakukan ping alamat IP internal.

Jaringan VPC secara default adalah domain jaringan pribadi yang terisolasi. Oleh karena itu, komunikasi alamat IP internal antarjaringan sepenuhnya dilarang, kecuali jika Anda menyiapkan mekanisme seperti peering VPC atau VPN.

Mengakhiri lab Anda

Setelah Anda menyelesaikan lab, klik Akhiri Lab. Google Skills menghapus resource yang telah Anda gunakan dan membersihkan akun.

Anda akan diberi kesempatan untuk menilai pengalaman menggunakan lab. Pilih jumlah bintang yang sesuai, ketik komentar, lalu klik Submit.

Makna jumlah bintang:

- 1 bintang = Sangat tidak puas

- 2 bintang = Tidak puas

- 3 bintang = Netral

- 4 bintang = Puas

- 5 bintang = Sangat puas

Anda dapat menutup kotak dialog jika tidak ingin memberikan masukan.

Untuk masukan, saran, atau koreksi, gunakan tab Support.

Hak cipta 2026 Google LLC. Semua hak dilindungi undang-undang. Google dan logo Google adalah merek dagang dari Google LLC. Semua nama perusahaan dan produk lain mungkin adalah merek dagang masing-masing perusahaan yang bersangkutan.

), klik VPC network > VPC networks.

), klik VPC network > VPC networks. ).

).